Wat is ISO 27002?

ISO/IEC 27002:2022 is 'n inligtingsekuriteitstandaard wat deur die Internasionale Organisasie vir Standaardisering (ISO) en die Internasionale Elektrotegniese Kommissie (IEC) gepubliseer is. ISO 27002 het 'n noue verbintenis met ISO 27001. In die breë gesproke gee dit leiding oor die implementering van 'n ISO 27001 ISBS.

ISO/IEC 27002 verskaf 'n verwysingstel van inligtingsekuriteit, kubersekuriteit en privaatheidsbeskermingskontroles, insluitend implementeringsriglyne gebaseer op internasionaal erkende beste praktyke.

Alhoewel ISO 27002 nie op sigself 'n sertifiseerbare standaard is nie, bring voldoening aan die riglyne vir inligtingsekuriteit, fisiese sekuriteit, kubersekuriteit en privaatheidbestuur jou organisasie een stap nader daaraan om aan ISO 27001-sertifiseringsvereistes te voldoen.

Hoekom is ISO 27002 belangrik?

As jou organisasie data insamel, gebruik of verwerk, sal daar altyd inligtingsekuriteitsrisiko's en -bedreigings wees om voor op te let.

Om teen hierdie risiko's te waak, moet jy 'n Inligtingsekuriteitbestuurstelsel (ISMS) hê om die vertroulikheid, beskikbaarheid en integriteit van alle inligting en inligtingsbates te verseker.

Die hoofuitdaging wat besighede in die gesig staar wat nuut is op die inligtingsekuriteitbestuurtoneel is die breë omvang daarvan. Die implementering en instandhouding van 'n ISMS dek so 'n breë spektrum dat die meeste bestuurders nie weet waar om te begin nie.

As dit soos jy klink of as jy net op die hoogte wil bly van jou inligtingsekuriteit, dan is 'n goeie beginpunt om die kontroles wat in ISO/IEC 27002 voorgestel word, te implementeer.

Maak dit eenvoudiger met ISMS.online

Die ISMS.online platform bied stap-vir-stap leiding vanaf die opstel van jou ISMS tot by sertifisering, met 'n 100% sukseskoers.

Bespreek vandag 'n demonstrasie om te sien hoe ons jou besigheid kan help.

Wat is die voordele?

Deur die implementering van inligtingsekuriteitskontroles wat in ISO 27002 gevind word, kan organisasies verseker wees dat hul inligtingsbates deur internasionaal erkende en goedgekeurde beste praktyke beskerm word.

Organisasies van alle groottes en vlakke van sekuriteitsvolwassenheid kan die volgende voordele put uit die nakoming van die ISO 27002-praktykkode:

- Dit bied 'n werkende raamwerk vir die oplossing van inligtingsekuriteit, kubersekuriteit, fisiese sekuriteit en inligtingprivaatheidskwessies.

- Kliënte en sakevennote sal meer selfvertroue hê en sal 'n positiewe siening hê van 'n organisasie wat die aanbevole standaarde en inligtingsekuriteitskontroles implementeer.

- Aangesien die beleide en prosedures wat verskaf word, ooreenstem met internasionaal erkende sekuriteitsvereistes, is samewerking met internasionale vennote meer eenvoudig.

- Voldoening aan die standaard help om 'n organisasie se beste praktyke te ontwikkel wat algehele produktiwiteit sal verhoog.

- Dit verskaf 'n gedefinieerde implementering, bestuur, instandhouding en evaluering van inligtingsekuriteitbestuurstelsels.

- 'n organisasie wat aan ISO voldoen, sal 'n voordeel hê in kontrakonderhandelinge en deelname aan globale sakegeleenthede.

- Deur aan ISO 27002 inligtingsekuriteitskontroles te voldoen, kan 'n mens voordeel trek uit laer versekeringspremies van verskaffers.

Implementeringsriglyne vir voldoening aan die ISO 27001-standaard word wyd verwys binne die ISO 27000-familie van standaarde, insluitend ISO 27701. ISO 27002 inligtingsekuriteitskontroles kan gekarteer word teen soortgelyke standaarde, bv. NIST, SOC2, CIS, TISAX® en vele meer.

Die ISO 27002:2022 hersiening verduidelik

ISO/IEC 27002 is hersien om die inligtingsekuriteitskontroles by te werk sodat dit ontwikkelings en huidige inligtingsekuriteitspraktyke in verskeie sektore van besighede en regerings weerspieël.

Die nuwe ISO 27002 2022-hersiening is op 15 Februarie 2022 gepubliseer. Baie standaarde en sekuriteitsraamwerke hou verband met of maak gebruik van ISO 27002:2013 se inligtingsekuriteitskontroles en dus sal hierdie nuwe hersiening hulle ook beïnvloed.

ISO 27002:2013 omvang

ISO 27002:2013 is/was 'n praktykkode vir 'n inligtingsekuriteitbestuurstelsel (ISMS) en delf in 'n baie hoër vlak van detail as die Bylae A-kontroles van ISO 27001, wat sekuriteitstegnieke, beheerdoelwitte, sekuriteitsvereistes, toegangsbeheer bevat. , beheermaatreëls vir die behandeling van inligtingsekuriteitrisiko, persoonlike en eie inligtingskontroles sowel as generiese inligtingsekuriteitskontroles.

Die primêre doel van ISO 27002:2013 was om omvattende inligtingsekuriteitstegnieke en batebestuurkontroles te verskaf vir enige organisasie wat óf 'n nuwe inligtingsekuriteitbestuursprogram benodig óf hul bestaande inligtingsekuriteitbeleide en -praktyke wou verbeter.

Wat het verander in ISO 27002:2022?

Die eerste betekenisvolle verandering aan die standaard is die wegbeweeg van 'n "Code of Practice" en die posisionering daarvan as 'n stel inligtingsekuriteitskontroles wat alleen kan staan.

Die hersiene standaard verskaf 'n meer eenvoudige struktuur wat deur 'n organisasie toegepas kan word. Die hersiene weergawe van ISO 27002 kan nou ook gebruik word om 'n breër risikoprofiel te bestuur. Dit sluit inligtingsekuriteit en die meer tegniese aspekte van fisiese sekuriteit, batebestuur, kubersekuriteit en die menslike hulpbron-sekuriteitselemente in wat met privaatheidsbeskerming gepaard gaan, in.

ISO 27002:2022 Verbreed omvang

Die eerste onmiddellike verandering is die naam van die standaard.

Voorheen was ISO 27002:2013 getiteld “Inligtingstegnologie – Sekuriteitstegnieke – Praktykkode vir inligtingsekuriteitskontroles”.

Die standaard word nou in die 2022-hersiening “Inligtingsekuriteit, kuberveiligheid en privaatheidsbeskerming – Inligtingsekuriteitskontroles” genoem.

Hoekom het dit verander?

Met inagneming van die moderne voldoeningslandskap, regulasies, bv GDPR, POPIA en APPS en die ontwikkelende besigheidskontinuïteit en kuberrisiko-probleme waarmee organisasies te kampe het – was die behoefte vir ISO 27002 om die omvang van sy inligtingsekuriteitskontroles te verbreed.

Die doel van die jongste hersiening (2022) was om die bedoeling van die standaard te verbeter deur 'n verwysingstel vir inligtingsekuriteitbeheerdoelwitte te verskaf en die omvang daarvan vir gebruik in konteksspesifieke inligtingsekuriteit, privaatheid en kubersekuriteitrisikobestuur te verbreed.

Hoe ISO 27002:2022 verskil van ISO 27002:2013

In die breë gesproke het die aantal sekuriteitskontroles in die nuwe weergawe van ISO 27002:2022 afgeneem van 114 kontroles in 14 klousules in die 2013-uitgawe tot 93 kontroles in die 2022-uitgawe. Hierdie sekuriteitskontroles word nou in vier beheer "temas" gekategoriseer.

Kontroles verduidelik

'n "Beheer" word gedefinieer as 'n maatstaf wat risiko wysig of in stand hou. 'n Inligtingsekuriteitsbeleid kan byvoorbeeld net risiko handhaaf, terwyl voldoening aan die inligtingsekuriteitsbeleid risiko kan verander. Boonop beskryf sommige beheermaatreëls dieselfde generiese maatstaf in verskillende risikokontekste.

Kry jou gids vir

ISO 27001 sukses

Alles wat jy moet weet oor die eerste keer om ISO 27001 te behaal

Kry jou gratis gidsSpesifieke veranderinge in detail

Die beheerstelle is nou in vier (4) sekuriteitskategorieë of -temas georganiseer in plaas van veertien (14) beheerdomeine. (voorheen A5. tot A.18)

Die vier kategorieë sluit in:

- Organisatories

- Mense

- Fisiese

- tegnologiese

- 93 kontroles in die nuwe weergawe van 27002

- 11 kontroles is nuut

- Altesaam 24 kontroles is saamgevoeg uit twee, drie of meer sekuriteitskontroles vanaf die 2013-weergawe; en die 58 kontroles van die ISO 27002:2013 is hersien en hersien om in lyn te kom met die huidige kuberveiligheid en inligtingsekuriteitsomgewing.

- Bylae A, wat leiding vir die toepassing van eienskappe insluit.

- Bylae B, wat ooreenstem met ISO/IEC 27001 2013. Dit is basies twee tabelle tabel wat kontrolenommers/identifiseerders kruisverwys vir maklike verwysing met besonderhede oor wat nuut is en wat saamgesmelt het.

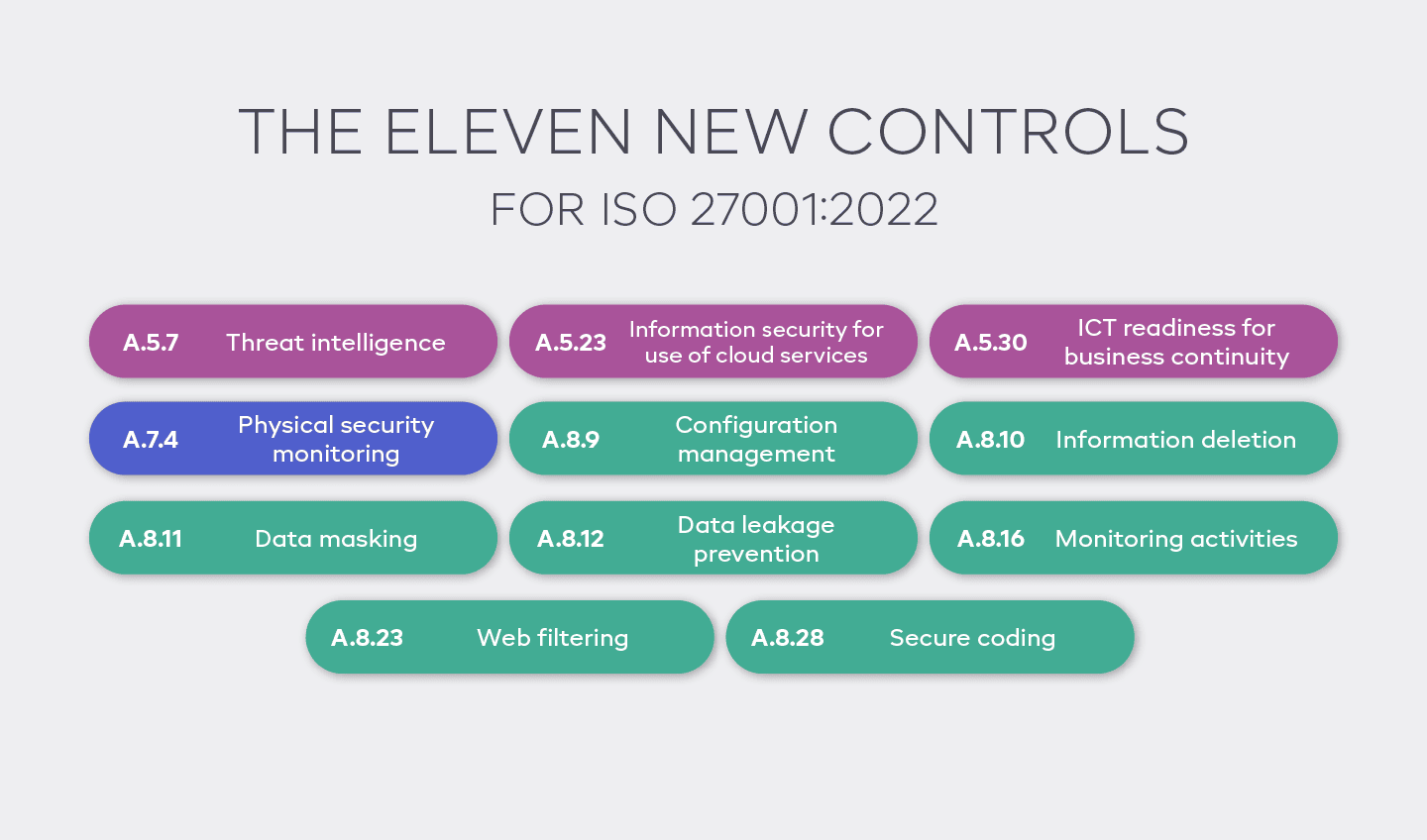

Die nuwe kontroles

- A.5.7 Bedreigingsintelligensie

- A.5.23 Inligtingsekuriteit vir die gebruik van wolkdienste

- A.5.30 IKT-gereedheid vir besigheidskontinuïteit

- A.7.4 Fisiese sekuriteitsmonitering

- A.8.9 Konfigurasiebestuur

- A.8.10 Skraping van inligting

- A.8.11 Datamaskering

- A.8.12 Voorkoming van datalekkasie

- A.8.16 Moniteringsaktiwiteite

- A.8.23 Webfiltrering

- A.8.28 Veilige kodering

Beheer leiding resensies en opdaterings

Die riglyne-afdeling vir elke kontrole is hersien en bygewerk (waar nodig) om huidige ontwikkelings en praktyke te weerspieël.

Die taal wat regdeur die riglyne gebruik word, is meer robuust as die vorige weergawe; daar is nou 'n verhoogde verwagting dat verpligte kontroles en organisasies in staat sal wees om nakoming in 'n groter mate te bewys. Daarbenewens is elke kontrole nou toegerus met 'n 'Doel'-stelling en stel 'n stel "Eienskappe" (sien 4.2) aan elke kontrole bekend.

'n Besigheid wat beheermaatreëls implementeer, kan kies watter op hulle van toepassing is op grond van risiko, sowel as om hul eie by 'n ISO 27001-voldoenende ISMS (konteksafhanklike gebruik) by te voeg.

ISO 27002-temas en -kenmerke

Eienskappe is 'n manier om kontroles te kategoriseer. Dit laat jou toe om jou beheerkeuse vinnig in lyn te bring met algemene bedryfstaal en -standaarde.

Hierdie eienskappe identifiseer sleutelpunte:

- Beheer tipe

- InfoSec eienskappe

- Kuberveiligheidskonsepte

- Operasionele vermoëns

- Sekuriteitsdomeine

Die gebruik van eienskappe ondersteun werk wat baie maatskappye reeds doen binne hul risikobepaling en verklaring van toepaslikheid (SOA). Byvoorbeeld, kuberveiligheidskonsepte soortgelyk aan NIST- en CIS-kontroles kan onderskei word, en die operasionele vermoëns wat met ander standaarde verband hou, kan herken word.

Elke kontrole het nou 'n tabel met 'n stel voorgestelde eienskappe en Bylae A van ISO 27002:2022 verskaf 'n stel aanbevole assosiasies.

Eienskappe vir inligtingsekuriteit

Inligtingsekuriteit behels die beskerming van verskeie aspekte van die inligting, wat deur die CIA-model verteenwoordig kan word. Hierdie aspekte sluit in vertroulikheid, integriteit en beskikbaarheid van die inligting. Om dit te verstaan, maak die formulering en implementering van effektiewe inligtingsekuriteitskontroles moontlik. Dit word nou gedefinieer as eienskappe op 'n per kontrole basis.

Die CIA-model verduidelik

Vertroulikheid

Die vertroulikheid van inligting beteken dat maatreëls getref moet word om dit teen ongemagtigde toegang te beskerm. Een manier om dit te bereik is deur verskillende toegangsvlakke vir inligting af te dwing gebaseer op wie toegang benodig en hoe sensitief die inligting is. Sommige maniere om vertroulikheid te bestuur sluit in lêer- en volume-enkripsie, toegangsbeheerlyste en lêertoestemmings.

integriteit

Data-integriteit is 'n integrale deel van die inligtingsekuriteitdrieraad, wat daarop gemik is om data teen enige ongemagtigde wysigings of skrappings te beskerm. Dit behels ook om te verseker dat die ongemagtigde veranderinge of skrappings wat aan die data gemaak is, ongedaan gemaak kan word.

Beskikbaarheid

Beskikbaarheid het ten doel om te verseker dat die data toeganklik is vir diegene wat dit nodig het wanneer dit vereis word. Sommige van die inligtingsekuriteitsrisiko's vir beskikbaarheid sluit in sabotasie, hardeware-korrupsie, netwerkonderbrekings en kragonderbrekings. Hierdie drie komponente van inligtingsekuriteit werk hand aan hand, en jy kan nie op een van hulle konsentreer ten koste van die ander nie.

Ons sal jou elke stap van die pad lei

Ons ingeboude hulpmiddel neem jou van opstelling tot sertifisering met 'n 100% sukseskoers.

Bespreek 'n demoKuberveiligheidskonsepte

Eienskappe van kubersekuriteitsbegrippe word in die 2022-hersiening van die standaard bekendgestel. Hierdie kenmerkwaardes bestaan uit Identifiseer, Beskerm, Bespeur, Reageer en Herstel. Dit bring ISO 27002 in lyn met die ISO/IEC TS 27110, die NIST Cyber Security Framework (CSF) en ander standaarde.

- Identifiseer – Ontwikkel die organisasie se begrip om bestuur kubersekuriteitsrisiko vir stelsels, bates, data en vermoëns.

- Beskerm – Ontwikkel en implementeer veiligheidsmaatreëls om kritieke infrastruktuurdienste te lewer.

- spoor – Ontwikkel en implementeer toepaslike aktiwiteite om die voorkoms van 'n kubersekuriteitsgebeurtenis te identifiseer.

- Reageer – Skep en pas die toepaslike aktiwiteite toe om aksie te neem in reaksie op bespeurde kubersekuriteitsgebeure.

- Herstel – Ontwikkel en implementeer die gepaste aktiwiteite om planne vir veerkragtigheid te handhaaf en om enige vermoëns of dienste te herstel wat benadeel is as gevolg van 'n kubersekuriteitsgebeurtenis.

Operasionele vermoëns

Operasionele vermoë is 'n eienskap om kontroles vanuit die praktisyn se perspektief van inligtingsekuriteitsvermoëns te sien.

Dit sluit die volgende in:

bestuursbatebestuur, inligtingbeskerming, menslike hulpbronsekuriteit, fisiese sekuriteit, stelsel- en netwerksekuriteit, toepassingsekuriteit, veilige opset, identiteits- en toegangsbestuur, bedreigings- en kwesbaarheidsbestuur, kontinuïteit, verskaffer verhoudings sekuriteit, wetlike en nakoming, inligtingsekuriteitsgebeurtenisbestuur en inligtingsekuriteitsversekering.

Sekuriteitsdomeine

Sekuriteitsdomeine is 'n eienskap om kontroles vanuit die perspektief van vier inligtingsekuriteitsdomeine te sien: "Beheer en ekosisteem" sluit in "Inligtingstelselsekuriteitbestuur en -risikobestuur" en "ekosisteem kuberveiligheidsbestuur" (insluitend interne en eksterne belanghebbendes);

- 'n Beheer kan verskeie toepassings hê (bv. rugsteun help om teen wanware, hacks, foute, ongelukke, meganiese onklaarrakings, brande ens. te beskerm, en kan adjunkte en multi-vaardige plaasvervangers vir kritieke mense en alternatiewe verskaffers/bronne van nodige inligtingsdienste insluit).

- Daar is tipies verskeie kontroles wat in enige gegewe toepassing of situasie vereis word (bv. wanware kan versag word deur gebruik te maak van rugsteun, bewustheid, antivirus, netwerktoegangskontroles plus IDS/IPS en meer, terwyl die vermyding van infeksie 'n kragtige benadering is as dit met beleide en prosedures versterk word).

- Die kontroles wat ons dikwels gebruik (bv. rugsteun) is nie alles-of-niks nie, wat uit 'n aantal meer geringe elemente bestaan (bv. rugsteun behels strategieë, beleide en prosedures, sagteware, hardewaretoetsing, insidentherwinning, fisiese beskerming, ens.).

Vereenvoudig die proses met ISMS.online

Terwyl baie dit as die moeilike deel beskou, is die ISMS.aanlyn platform en ondersteuning maak hierdie proses intuïtief. Bespreek 'n platformdemo om self te sien.

Bespreek 'n platformdemoBylae A verduidelik

Die Bylae A-tabel demonstreer die gebruik van eienskappe, en verskaf voorbeelde van hoe om eienskappe aan kontroles toe te ken en sodoende verskillende aansigte te skep (per 4.2).

Daar word kennis geneem dat die filter of sortering van die matriks bereik kan word deur 'n instrument soos 'n eenvoudige sigblad of 'n databasis te gebruik, wat meer inligting soos kontroleteks, leiding, organisasie-spesifieke implementeringsleiding of eienskappe kan insluit. ISMS.online fasiliteer outomaties hierdie assosiasies, wat die hele proses moeiteloos maak.

Bylae B verduidelik

Bylae B.1 en B.2 tabelle verskaf maklik om te navigeer verwysingspunte wat terugwaartse versoenbaarheid met ISO/IEC 27002:2013 bied. Dit maak dit maklik vir organisasies wat die ou bestuurstandaard gebruik wat na ISO 27002:2020 moet oorskakel, of vir maklike verwysing tussen standaarde wat ISO 27002 gebruik, bv. ISO 27001, ISO 27701 soortgelyk. Weereens, ISMS.online karteer outomaties die ou na nuwe beheer-identifiseerders binne ons platform, wat die pyn uit die oorgang en implementering neem.

Nuwe kontroles

| ISO/IEC 27002:2022 Beheeridentifiseerder | ISO/IEC 27002:2013 Beheeridentifiseerder | Beheer naam |

|---|---|---|

| 5.7 | Nuut | Bedreigingsintelligensie |

| 5.23 | Nuut | Inligtingsekuriteit vir die gebruik van wolkdienste |

| 5.30 | Nuut | IKT-gereedheid vir besigheidskontinuïteit |

| 7.4 | Nuut | Fisiese sekuriteitsmonitering |

| 8.9 | Nuut | Konfigurasiebestuur |

| 8.10 | Nuut | Inligting verwydering |

| 8.11 | Nuut | Datamaskering |

| 8.12 | Nuut | Voorkoming van datalekkasies |

| 8.16 | Nuut | Moniteringsaktiwiteite |

| 8.23 | Nuut | Webfiltrering |

| 8.28 | Nuut | Veilige kodering |

Organisatoriese kontroles

Mense beheer

| ISO/IEC 27002:2022 Beheeridentifiseerder | ISO/IEC 27002:2013 Beheeridentifiseerder | Beheer naam |

|---|---|---|

| 6.1 | 07.1.1 | Screening |

| 6.2 | 07.1.2 | Terme en diensvoorwaardes |

| 6.3 | 07.2.2 | Bewustheid, onderwys en opleiding van inligtingsekuriteit |

| 6.4 | 07.2.3 | Dissiplinêre proses |

| 6.5 | 07.3.1 | Verantwoordelikhede na beëindiging of verandering van diens |

| 6.6 | 13.2.4 | Vertroulikheids- of nie-openbaarmakingsooreenkomste |

| 6.7 | 06.2.2 | Afstand werk |

| 6.8 | 16.1.2, 16.1.3 | Rapportering van inligtingsekuriteitsgebeurtenisse |

Fisiese beheer

| ISO/IEC 27002:2022 Beheeridentifiseerder | ISO/IEC 27002:2013 Beheeridentifiseerder | Beheer naam |

|---|---|---|

| 7.1 | 11.1.1 | Fisiese sekuriteit omtrek |

| 7.2 | 11.1.2, 11.1.6 | Fisiese toegang |

| 7.3 | 11.1.3 | Beveiliging van kantore, kamers en fasiliteite |

| 7.4 | Nuut | Fisiese sekuriteitsmonitering |

| 7.5 | 11.1.4 | Beskerming teen fisiese en omgewingsbedreigings |

| 7.6 | 11.1.5 | Werk in veilige areas |

| 7.7 | 11.2.9 | Duidelike lessenaar en duidelike skerm |

| 7.8 | 11.2.1 | Toerusting plaas en beskerming |

| 7.9 | 11.2.6 | Sekuriteit van bates buite die perseel |

| 7.10 | 08.3.1, 08.3.2, 08.3.3, 11.2.5 | Berging media |

| 7.11 | 11.2.2 | Ondersteunende nutsprogramme |

| 7.12 | 11.2.3 | Bekabeling sekuriteit |

| 7.13 | 11.2.4 | Onderhoud van toerusting |

| 7.14 | 11.2.7 | Veilige wegdoening of hergebruik van toerusting |

Tegnologiese kontroles

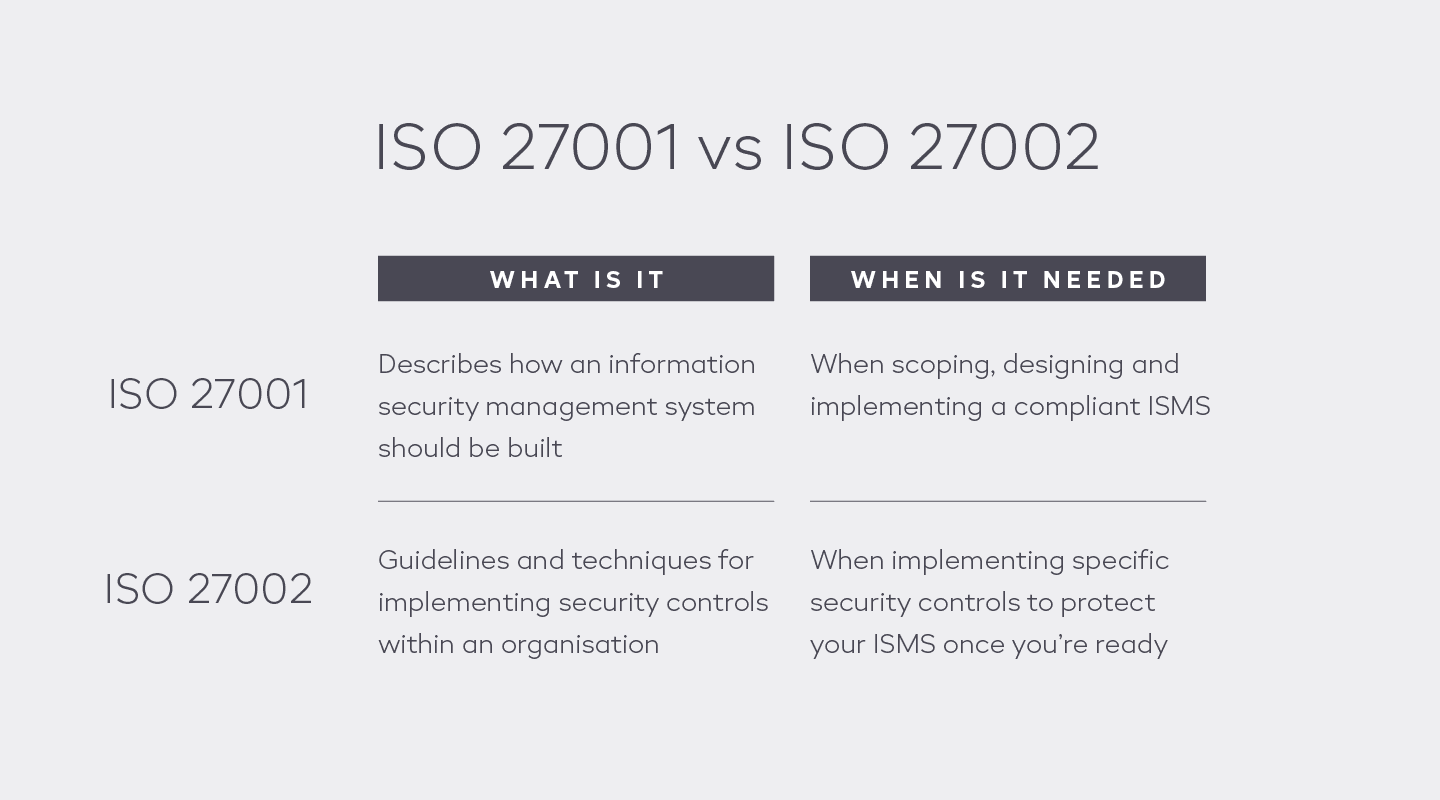

ISO 27001 vs ISO 27002

Organisasies wat inligtingsekuriteitbestuurstelsels wil verken, het dalk beide ISO 27001- en 27002-standaarde teëgekom.

ISO 27001 is die primêre standaard in die 27000-familie. Maatskappye kan teen ISO 27001 gesertifiseer word, maar hulle kan nie teen ISO 27002:2022 sertifiseer nie, aangesien dit 'n ondersteunende standaard/praktykkode is.

ISO 27001 Bylae A verskaf byvoorbeeld 'n lys van sekuriteitskontroles, maar sê nie vir jou hoe om dit te implementeer nie, verwys eerder na ISO 27002.

ISO 27002 gee omgekeerd leiding oor die implementering van kontroles wat in ISO 27001 gebruik word. Die wonderlike ding van ISO 27002 is dat die kontroles nie verpligtend is nie; maatskappye kan besluit of hulle dit wil gebruik of nie, afhangende van of dit in die eerste plek van toepassing is.

Hoe raak dit jou?

Daar sal 'n tydperk wees voordat organisasies vereis word om die hersiene weergawe van ISO 27001 vir hul sertifiseringsoudits aan te neem (minstens een jaar na publikasie, en tipies in samewerking met hul volgende hersertifiseringsiklus), dus het hulle genoeg tyd om die veranderinge.

Uiteindelik behoort die veranderinge nie 'n organisasie se inligtingsekuriteitbestuurstelsel (ISMS) en vermoë om voldoening te handhaaf noemenswaardig te beïnvloed nie.

Daar kan egter 'n impak wees op die organisasie se algehele beheerraamwerk, spesifieke kontroles, en hoe 'n organisasie deurlopende nakoming moniteer.

Wanneer hulle na die nuwe standaard oorskakel, sal organisasies moet heroorweeg hoe hul raamwerke, kontroles en beleide in lyn is met die nuwe struktuur en bygewerkte ISO 27001/27002-kontroles.

Die ISO 27002 2022-hersiening sal 'n organisasie soos volg beïnvloed:

- As jy reeds ISO 27001 2013 gesertifiseer is

- Is jy middel-sertifisering

- As jy op die punt is om weer te sertifiseer

- As jy reeds ISO 27001:2013 gesertifiseer is

As jou organisasie reeds gesertifiseer is, hoef jy niks nou te doen nie; die hersiene ISO 27002 2022-standaard sal by hernuwing/hersertifisering van toepassing wees. Dit is dus vanselfsprekend dat alle gesertifiseerde organisasies sal moet voorberei vir die hersiene standaard by hersertifisering of as nuwe stelle beheermaatreëls of standaarde aanvaar word, bv. ISO 27701 of soortgelyk.

Kry 'n voorsprong van 81%.

Ons het die harde werk vir jou gedoen, wat jou 'n voorsprong van 81% gee vanaf die oomblik dat jy aanmeld.

Al wat jy hoef te doen is om die spasies in te vul.

Hoe beïnvloed dit jou (her)sertifisering?

Gestel 'n organisasie is tans in die ISO 27001 2013-sertifiserings- of hersertifiseringsproses. In daardie geval sal daar van hulle verwag word om hul risiko-evaluering te hersien en die nuwe beheermaatreëls as toepaslik te identifiseer en hul 'Verklaring van toepaslikheid' te hersien deur die hersiene Bylae A-kontroles te vergelyk.

Aangesien daar nuwe kontroles, saamgevoegde kontroles en gewysigde of bykomende leiding tot ander kontroles is, moet organisasies die hersiene ISO 27002:2022-standaard hersien vir enige implementeringsveranderinge.

Alhoewel ISO 27001-hersiening 2022 nog gepubliseer moet word, beheer Bylae B van ISO 27002-kaarte die standaard se 2013- en 2022-weergawes.

Jou verklaring van toepaslikheid (SOA) moet steeds verwys na Bylae A van ISO 27001, terwyl die kontroles moet verwys na die ISO 27002:2022 hersiene standaard, wat 'n alternatiewe beheerstel sal wees.

Moet jy jou dokumentasie wysig?

Om aan hierdie veranderinge te voldoen, moet die volgende insluit:

- 'n Opdatering van jou risikobehandelingsproses met opgedateerde kontroles

- 'n Opdatering van jou Verklaring van Toepaslikheid

- Werk jou huidige beleide en prosedures op met leiding teen elke beheer waar nodig

Hoe beïnvloed dit jou ISO 27001:2013

Totdat 'n nuwe ISO 27001 2022-standaard gepubliseer word, sal die huidige ISO-sertifiseringskemas voortgaan, alhoewel kartering na die nuwe ISO 27002 2022-kontroles vereis sal word via Bylae B1.1 & B1.2, maar ISO-ervare ouditeure sal die struktuur van die kontroles herken , sal dus meer hê om mee te werk. Die aanvaarding van ISO 27002:2022 kan 'n gladder oudit maak.

Komende veranderinge aan ISO 27001

Die meeste inligtingsekuriteitskundiges verwag dat die ISO 27001-veranderinge geringe tekstuele veranderinge sal wees met 'n geringe opdatering van Bylae A om in lyn te kom met die ISO 27002 2022-hersiening.

Die hoofgedeelte van die ISO 27001, wat klousules 4-10 insluit, sal nie verander nie. Hierdie klousules sluit in omvang en konteks, inligtingsekuriteitsbeleid, risikobestuur vir hulpbronne soos opleiding en bewustheid oor kommunikasie en dokumentbeheer tot monitering en meting van operasionele aktiwiteite deur 'n interne ouditafdeling tot regstellende aksies.

Slegs die kontroles gelys in ISO 27001 Bylae A en ISO 27002 sal opgedateer word.

Veranderinge in ISO 27001:2022 Bylae A sal ten volle belyn wees met veranderinge in ISO 27002:2022

Word enige ander 27000-standaarde geraak?

Bestuurstelselstandaarde en -raamwerke wat verband hou met en gebaseer is op die ISO/IEC 27002:2013-weergawe sal die verandering voel.

Die veranderinge sal 'n bykomende impak hê wanneer dit oorgaan na verwante standaarde soos ISO 27017 wolksekuriteit, ISO 27701 privaatheid, en verskeie nasionale standaarde wat die huidige vereistes en leiding aangeneem of geïnkorporeer het.

Dit behoort te gebeur soos die hersiening en opdateringsiklusse vir daardie standaarde oor die volgende paar jaar plaasvind, en verdere impak kan verwag word vir plaaslike standaarde en raamwerke.

Demonstreer goeie praktyk vir ISO 27002

Fisies en omgewings

Die fisiese en omgewingsaspekte van 'n organisasie is van kritieke belang in die bepaling van sy inligtingsekuriteit. Die behoorlike kontroles en prosedures sal die fisiese veiligheid van 'n organisasie se inligting verseker deur toegang tot ongemagtigde partye te beperk en hulle te beskerm teen skade soos brande en ander rampe.

Sommige van die inligtingsekuriteitstegnieke sluit in:

- Maatreëls moet getref word om die fisiese toegang tot die organisasie se persele en ondersteuningsinfrastruktuur, soos lugversorging en krag, te monitor en te beperk. Dit sal die opsporing en regstelling van ongemagtigde toegang, vandalisme, kriminele skade en ander knoeiery wat kan voorkom voorkom en verseker.

- Sensitiewe areas moet gedeeltelike toegang gegee word en die lys van gemagtigde individue moet periodiek hersien en goedgekeur word (minstens een keer per jaar) deur die Fisiese Sekuriteitsdepartement of die Administrasie.

- Video-opname, fotografie of enige ander vorm van digitale opname moet in beperkte gebiede verbied word, behalwe met die toestemming van die betrokke owerheid.

- Toesig moet rondom die perseel ingestel word by plekke soos ingange, uitgange en beperkte gebiede. Hierdie opnames moet deurentyd deur opgeleide personeel gemonitor word en vir ten minste 'n maand gestoor word ingeval 'n hersiening nodig is.

- Beperkte toegang in die vorm van toegangskaarte moet verskaf word om tydsbeperkte toegang toe te laat aan verskaffers, leerlinge, derde partye, konsultante en ander personeel wat gewaarmerk is om toegang tot die areas te verkry.

- Besoekers aan die organisasies moet te alle tye deur 'n werknemer vergesel word, behalwe wanneer oop areas soos die ontvangsvoorportaal en toilette gebruik word.

Menslike Hulpbronne

Hierdie maatreëls het ten doel om te verseker dat die organisasie se inligting veilig is wat die werknemers van die organisasie betref.

Sommige menslikehulpbroninligtingsekuriteitstandaarde sluit in:

- Elke werknemer moet voor diens ondersoek word om hul identiteit, hul professionele verwysings en hul algehele gedrag te verifieer. Dit moet veral streng wees as hulle vertroude inligtingsekuriteitsposisies in die organisasie wil beklee.

- Die werknemers moet almal instem tot 'n bindende nie-openbaarmaking of vertroulikheidsooreenkoms. Dit sal die vlak van diskresie bepaal wat hulle die persoonlike en eiendomsinligting waarmee hulle in kontak kom in die loop van hul diens hanteer, hanteer.

- Die Menslike Hulpbron-afdeling moet die Finansies, Administrasie en ander relevante departemente inlig wanneer 'n werknemer aangestel, geskors, afgedank, oorgeplaas word, met langtermynverlof en enige ander omstandighede wat die verandering van hul toestemmings kan vereis.

- Sodra die MH-afdeling die ander departemente inlig oor die verandering van 'n werknemer se status, moet dit gevolg word deur die aanpassing van die relevante fisiese en logiese toegangsregte.

- Werknemers se bestuurders moet opvolg om te verseker dat al die sleutels, toegangskaarte, IT-toerusting, bergingstoestelle en alle ander maatskappybates terugbesorg word voor die beëindiging van hul diens.

Toegangsbeheer

Toegangsbeheer behels die wagwoorde, sleutelkaarte of ander sekuriteitsbeperkings wat ontwerp is om die toeganklikheid van die maatskappy se inligting en stelsels te beperk.

Sommige van hulle sluit in:

- Die toegang tot korporatiewe netwerke, IT-stelsels, inligting en toepassing moet beheer word op grond van die rol van die gebruikers of soos gespesifiseer deur die relevante inligtingsbate-eienaars of organisatoriese prosedures.

- Beperkings moet gestel word om die stelsel te waarsku en/of gebruikersrekeninge uit te sluit na 'n voorafbepaalde aantal mislukte aanmeldpogings. Dit moet opgevolg word om die risiko van 'n poging tot oortreding uit te skakel.

- Alle korporatiewe werkstasies/rekenaars moet wagwoordbeskermde skermbeskermers hê met uitteltyd van minder as 10 minute se onaktiwiteit.

- Die bevoorregte toegangsregte soos vir diegene wat vereis word met die administrasie, konfigurasie, bestuur, sekuriteit en monitering van die IT-stelsels moet ook periodiek deur die betrokke Inligtingsekuriteitsliggaam hersien word.

- Die wagwoordfrases en wagwoorde moet kompleks en lank wees met 'n kombinasie van syfers, letters en spesiale karakters om dit onmoontlik te maak om te raai. Dit moet nie in enige geskrewe of leesbare formaat gestoor word nie.

- Die organisasie moet alle skryftoegang tot verwyderbare media soos CD/DVD-skrywers op al die maatskappy se rekenaars deaktiveer, tensy dit om spesifieke besigheidsredes gemagtig is.

Volgende stappe

Wat die volgende stappe betref, sluit die hoofaktiwiteite die volgende in:

- Aankoop van die opgedateerde standaard.

- Hersien die nuwe ISO 27002-standaard en sy beheerveranderings.

- Doen 'n risiko-evaluering/-analise.

- Om enige geïdentifiseerde risiko's te versag, kies die mees geskikte kontroles en werk jou ISMS-beleide, -standaarde ens., dienooreenkomstig op.

- Dateer jou Verklaring van Toepaslikheid (SoA) op.

Dit sal jou help om voor die wedstryd te kom vir hersertifisering of aanvaarding van bykomende ISO 27000-familiestandaarde/-raamwerke, bv. ISO 27018, 27017, 27032, wat na verwagting kort ná die ISO 27001:2022-hersiening bygewerk sal word.

Kry 'n voorsprong van 81%.

Ons het die harde werk vir jou gedoen, wat jou 'n voorsprong van 81% gee vanaf die oomblik dat jy aanmeld.

Al wat jy hoef te doen is om die spasies in te vul.

Vrae & Antwoorde

Wie kan ISO 27002 implementeer

ISO/IEC 27002:2022 is ontwerp vir enigiemand wat 'n ISMS-stelsel inisieer, implementeer of onderhou. Deur hierdie opgedateerde weergawe aan te neem, kan jy sekuriteitskontroles daarstel wat robuust, relevant en geskik is vir jou organisasie se omgewing.

Organisasies van alle groottes en sekuriteitsvolwassenheidvlakke kan baat vind by die nakoming van die ISO 27002-praktykkode. By ISMS.online is ons hier om jou te help om ISO 27002:2022 suksesvol te implementeer.

Hoe om met ISO 27002 te begin

Om die ISO 27002-reis aan te pak is eenvoudig. By ISMS.online beveel ons hierdie agt stappe aan vir 'n gladde implementering:

- Verstaan die ISO 27002-standaard: ISO 27002 is 'n internasionale standaard wat riglyne bied vir die keuse en implementering van inligtingsekuriteitskontroles en -praktyke. Dit is van toepassing op organisasies van alle nywerhede en groottes en help om riglyne vir bestuur van inligtingsekuriteit te ontwikkel wat by u spesifieke konteks aangepas is.

- Bestudeer die kontrolekategorieë: ISO 27002:2022 bied vier kategorieë inligtingsekuriteitskontroles aan: organisatories, mense, fisies en tegnologies.

- Verkry die ISO 27002:2022-standaard: Koop die volledige ISO 27002:2022-standaard van die ISO se webwerf.

- Verstaan die verband tussen ISO 27001 en ISO 27002: ISO 27001 skets doelwitte of doelwitte vir inligtingsekuriteitbestuur, terwyl ISO 27002 gedetailleerde leiding verskaf oor die implementering van die kontroles wat nodig is om daardie doelwitte te bereik.

- Kry opgelei en gesertifiseer: Skryf in vir ISO/IEC 27002-opleidingskursusse om die nodige kennis op te doen vir die keuse, implementering en bestuur van die kontroles wat in die standaard gespesifiseer word.

- Implementeer die kontroles: Gebruik die riglyne wat in ISO 27002:2022 verskaf word om die toepaslike kontroles vir jou organisasie se spesifieke konteks te kies en te implementeer.

- Bly op hoogte van hersienings en opdaterings: ISO 27002 ondergaan hersiening om rekening te hou met veranderinge in tegnologie, wetlike vereistes en beste praktyke. Maak seker jy bly op hoogte van nuwe weergawes en inkorporeer enige relevante veranderinge in jou organisasie se inligtingsekuriteitbestuurstelsel.

- Monitor en verbeter: Monitor voortdurend die doeltreffendheid van jou inligtingsekuriteitbestuurstelsel en maak verbeterings soos nodig.

Ontdek hoe ISMS.online jou kan help om met die implementering van ISO 27002:2022 te begin.

Is sertifisering ISO 27002 moontlik

Sertifisering vir ISO 27002 is nie moontlik nie, aangesien dit nie 'n bestuurstandaard is nie en nie definieer hoe om 'n stelsel te bestuur nie.

ISO 27002:2022 speel egter 'n deurslaggewende rol om organisasies soos joune te help om aan ISO 27001:2022-sertifiseringsvereistes te voldoen.

By ISMS.online verskaf ons riglyne vir die implementering, bestuur en voortdurende verbetering van jou inligtingsekuriteitbestuurstelsel.

Is daar enige ISO 27002-vereistes

Die ISO 27002:2022-standaard het geen eksplisiete vereistes vir organisasies nie.

Dit bied slegs voorstelle wat organisasies moet implementeer volgens die aard van hul spesifieke inligtingsekuriteitsrisiko's.

Met ISMS.online kan jy uitvind van watter sekuriteitsrisiko's jou organisasie bewus moet wees.

Wat is die nasionale ekwivalente van ISO 27002

Daar is verskeie standaarde in verskeie lande wat gelykstaande is aan ISO 27002. Ten spyte van plaaslike publikasie en vertaling vertragings wat daartoe lei dat hierdie ekwivalente maande ná die hersiening en vrystelling van die hoof ISO/IEC standaard kom, verseker nasionale liggame dat die inhoud akkuraat vertaal word na weerspieël ISO 27002 in sy geheel.

Hieronder is 'n paar van die nasionale ekwivalente standaarde vir ISO 27002 in verskeie lande:

- Argentinië – IRAM-ISO-IEC 27002:2008

- Australië en Nieu-Seeland – AS/NZS ISO/IEC 27002:2006

- Brasilië – ISO/IEC NBR 17799/2007 – 27002

- Indonesië – SNI ISO/IEC 27002:2014

- Chili – NCH2777 ISO/IEC 17799/2000

- China – GB/T 22081-2008

- Tsjeggiese Republiek – ČSN ISO/IEC 27002:2006

- Kroasië – HRN ISO/IEC 27002:2013

- Denemarke – DS/ISO27002:2014 (DK)

- Estland – EVS-ISO/IEC 17799:2003, 2005 weergawe in vertaling

- Duitsland – DIN ISO/IEC 27002:2008

- Japan – JIS Q 27002

- Litaue – LST ISO/IEC 27002:2009 (aangeneem ISO/IEC 27002:2005, ISO/IEC 17799:2005)

- Mexiko – NMX-I-27002-NYCE-2015

- Nederland – NEN-ISO/IEC 27002:2013

- Peru – NTP-ISO/IEC 17799:2007

- Pole – PN-ISO/IEC 17799:2007, gebaseer op ISO/IEC 17799:2005

- Rusland – ГОСТ Р ИСО/МЭК 27002-2012, gebaseer op ISO/IEC 27002:2005

- Slowakye – STN ISO/IEC 27002:2006

- Suid-Afrika – SANS 27002:2014/ISO/IEC 27002:2013[3]

- Spanje – UNE 71501

- Swede – SS-ISO/IEC 27002:2014

- Turkye – TS ISO/IEC 27002

- Thailand – EENHEID/ISO

- Oekraïne – СОУ Н НБУ 65.1 СУІБ 2.0:2010

- Verenigde Koninkryk – BS ISO/IEC 27002:2005

- Uruguay – EENHEID/ISO 17799:2005