Wat is Bylae A, en wat het verander?

Bylae A in ISO 27001 is 'n deel van die standaard wat 'n stel geklassifiseerde sekuriteitskontroles lys wat organisasies gebruik om voldoening aan ISO 27001 6.1.3 (Inligtingsekuriteitsrisikobehandeling) en die gepaardgaande verklaring van toepaslikheid te demonstreer (sien hieronder).

Dit het voorheen 114 kontroles bevat wat in 14 kategorieë verdeel is, wat 'n wye reeks onderwerpe soos toegangsbeheer, kriptografie, fisiese sekuriteit en voorvalbestuur gedek het.

Na die vrystelling van ISO 27002:2022 (Inligtingsekuriteit, kubersekuriteit en privaatheidbeskermingkontroles) op 15 Februarie 2022, het ISO 27001:2022 sy Bylae A-kontroles in lyn gebring.

Die nuwe weergawe van die Standaard maak gebruik van 'n verkorte stel van 93 Bylae A-kontroles, insluitend 11 nuwe kontroles.

Altesaam 24 kontroles is saamgevoeg uit twee, drie of meer sekuriteitskontroles vanaf die 2013-weergawe, en 58 kontroles van die ISO 27002:2013 is hersien om in lyn te kom met die huidige kubersekuriteit en inligtingsekuriteitsomgewing.

Wat is 'n verklaring van toepaslikheid?

Voordat u voortgaan, is dit die moeite werd om 'n verklaring van toepaslikheid (SoA) bekend te stel, aangesien dit 'n organisasie se benadering tot die implementering van gespesifiseerde Bylae A-kontroles uiteensit.

'n Verklaring van toepaslikheid (SoA) in ISO 27001 2022 is 'n dokument wat die Bylae A-kontroles lys wat 'n organisasie sal implementeer om aan die vereistes van die standaard te voldoen. Dit is 'n verpligte stap vir enigiemand wat beplan om ISO 27001-sertifisering na te streef.

Jou SoA moet vier hoofelemente bevat:

- ’n Lys van alle beheermaatreëls wat nodig is om inligtingsekuriteitsrisikobehandelingsopsies te bevredig, insluitend dié vervat in Bylae A.

- 'n Verklaring wat uiteensit waarom al die bogenoemde kontroles ingesluit is.

- Bevestiging van implementering.

- Die organisasie se regverdiging om enige van die Bylae A-kontroles weg te laat.

Kry jou gids vir

ISO 27001 sukses

Alles wat jy moet weet oor die eerste keer om ISO 27001 te behaal

Kry jou gratis gidsDie Nuwe ISO 27001:2022 beheerkategorieë verduidelik

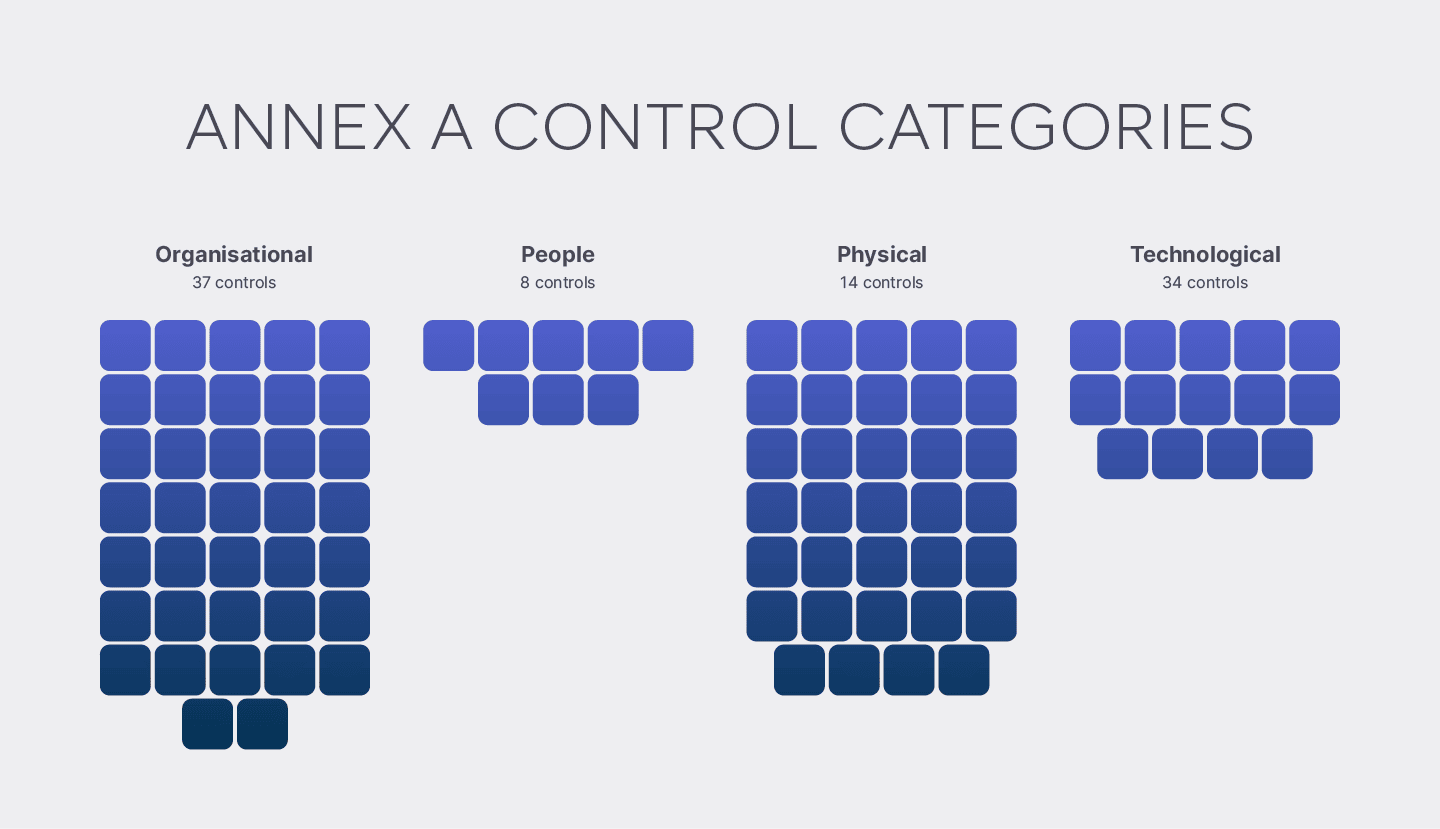

Die Bylae A-kontroles van ISO 27001:2013 is voorheen in 14 kategorieë verdeel. ISO 27001 2022 volg 'n soortgelyke kategoriese benadering tot inligtingsekuriteit wat prosesse tussen vier topvlakkategorieë versprei.

Bylae a Kontroles is nou in vier kategorieë gegroepeer

Die ISO 27001:2022-bylaekontroles is geherstruktureer en gekonsolideer om huidige veiligheidsuitdagings te weerspieël. Die kern ISMS-bestuursprosesse bly onveranderd, maar die Bylae A-kontrolestel is opgedateer om meer moderne risiko's en hul gepaardgaande beheermaatreëls te weerspieël.

- Organisatories

- Mense

- Fisiese

- tegnologiese

Elke kontrole het addisioneel 'n toeskrywingstaksonomie toegeken. Elke kontrole het nou 'n tabel met 'n stel voorgestelde eienskappe, en Bylae A van ISO 27002:2022 verskaf 'n stel aanbevole assosiasies.

Dit laat jou toe om jou beheerkeuse vinnig in lyn te bring met algemene industrietaal en internasionale standaarde. Die gebruik van eienskappe ondersteun werk wat baie maatskappye reeds doen binne hul risiko-assessering en Verklaring van Toepaslikheid (SoA).

Byvoorbeeld, kuberveiligheidskonsepte soortgelyk aan NIST- en CIS-kontroles kan onderskei word, en die operasionele vermoëns wat met ander standaarde verband hou, kan herken word.

Organisatoriese kontroles

- Aantal kontroles: 37

- Beheernommers: ISO 27001 Bylae A 5.1 tot 5.37

Organisatoriese beheermaatreëls sluit regulasies en maatreëls in wat 'n organisasie se omvattende houding teenoor databeskerming oor 'n wye reeks aangeleenthede dikteer. Hierdie kontroles sluit beleide, reëls, prosesse, prosedures, organisatoriese strukture en meer in.

Mense beheer

- Aantal kontroles: 8

- Beheernommers: ISO 27001 Bylae A 6.1 tot 6.8

Mensekontroles stel besighede in staat om die menslike komponent van hul inligtingsekuriteitsprogram te reguleer deur die wyse te definieer waarop personeel met data en mekaar omgaan. Hierdie kontroles dek veilige menslikehulpbronbestuur, personeelsekuriteit en bewustheid en opleiding.

Fisiese beheer

- Aantal kontroles: 14

- Beheernommers: ISO 27001 Bylae A 7.1 tot 7.13

Fisiese veiligheidsmaatreëls is maatreëls wat aangewend word om die sekuriteit van tasbare bates te verseker. Dit kan toegangstelsels, gastoegangsprotokolle, batewegdoeningsprosesse, stoormediumprotokolle en duidelike lessenaarbeleide insluit. Sulke voorsorgmaatreëls is noodsaaklik vir die bewaring van vertroulike inligting.

Tegnologiese kontroles

- Aantal kontroles: 34

- Beheernommers: ISO 27001 Bylae A 8.1 tot 8.34

Tegnologiese beperkings dikteer die kubernetiese/digitale regulasies en verrigtinge wat korporasies moet aanneem om 'n beskermde, voldoenende IT-infrastruktuur uit te voer, van verifikasietegnieke tot instellings, BUDR-strategieë en inligtingsregistrasie.

Stap-vir-stap leiding

Die ISMS.aanlyn-platform, tesame met ons ingeboude leiding en vooraf-gekonfigureerde ISMS, stel organisasies in staat om moeiteloos voldoening aan elke Bylae A-beheer te demonstreer.

Bespreek vandag 'n platformdemo om te sien hoe ons jou besigheid kan help

Bespreek 'n platformdemoTabel van alle Bylae A-kontroles

ISO 27001:2022 Organisatoriese beheermaatreëls

| Bylae A Beheertipe | ISO/IEC 27001:2022 Bylae A Identifiseerder | ISO/IEC 27001:2013 Bylae A Identifiseerder | Bylae A Naam |

|---|---|---|---|

| Organisatoriese kontroles | Bylae A 5.1 | Bylae A 5.1.1 Bylae A 5.1.2 | Beleide vir inligtingsekuriteit |

| Organisatoriese kontroles | Bylae A 5.2 | Bylae A 6.1.1 | Rolle en verantwoordelikhede vir inligtingsekuriteit |

| Organisatoriese kontroles | Bylae A 5.3 | Bylae A 6.1.2 | Skeiding van pligte |

| Organisatoriese kontroles | Bylae A 5.4 | Bylae A 7.2.1 | Bestuursverantwoordelikhede |

| Organisatoriese kontroles | Bylae A 5.5 | Bylae A 6.1.3 | Kontak met owerhede |

| Organisatoriese kontroles | Bylae A 5.6 | Bylae A 6.1.4 | Kontak met spesiale belangegroepe |

| Organisatoriese kontroles | Bylae A 5.7 | NUWE | Bedreiging Intelligensie |

| Organisatoriese kontroles | Bylae A 5.8 | Bylae A 6.1.5 Bylae A 14.1.1 | Inligtingsekuriteit in projekbestuur |

| Organisatoriese kontroles | Bylae A 5.9 | Bylae A 8.1.1 Bylae A 8.1.2 | Inventaris van inligting en ander geassosieerde bates |

| Organisatoriese kontroles | Bylae A 5.10 | Bylae A 8.1.3 Bylae A 8.2.3 | Aanvaarbare gebruik van inligting en ander geassosieerde bates |

| Organisatoriese kontroles | Bylae A 5.11 | Bylae A 8.1.4 | Teruggawe van bates |

| Organisatoriese kontroles | Bylae A 5.12 | Bylae A 8.2.1 | Klassifikasie van inligting |

| Organisatoriese kontroles | Bylae A 5.13 | Bylae A 8.2.2 | Etikettering van inligting |

| Organisatoriese kontroles | Bylae A 5.14 | Bylae A 13.2.1 Bylae A 13.2.2 Bylae A 13.2.3 | Inligtingsoordrag |

| Organisatoriese kontroles | Bylae A 5.15 | Bylae A 9.1.1 Bylae A 9.1.2 | Toegangsbeheer |

| Organisatoriese kontroles | Bylae A 5.16 | Bylae A 9.2.1 | Identiteitsbestuur |

| Organisatoriese kontroles | Bylae A 5.17 | Bylae A 9.2.4 Bylae A 9.3.1 Bylae A 9.4.3 | Verifikasie inligting |

| Organisatoriese kontroles | Bylae A 5.18 | Bylae A 9.2.2 Bylae A 9.2.5 Bylae A 9.2.6 | Toegangsregte |

| Organisatoriese kontroles | Bylae A 5.19 | Bylae A 15.1.1 | Inligtingsekuriteit in Verskaffersverhoudings |

| Organisatoriese kontroles | Bylae A 5.20 | Bylae A 15.1.2 | Aanspreek van inligtingsekuriteit binne verskaffersooreenkomste |

| Organisatoriese kontroles | Bylae A 5.21 | Bylae A 15.1.3 | Bestuur van inligtingsekuriteit in die IKT-voorsieningsketting |

| Organisatoriese kontroles | Bylae A 5.22 | Bylae A 15.2.1 Bylae A 15.2.2 | Monitering, hersiening en veranderingsbestuur van verskafferdienste |

| Organisatoriese kontroles | Bylae A 5.23 | NUWE | Inligtingsekuriteit vir gebruik van wolkdienste |

| Organisatoriese kontroles | Bylae A 5.24 | Bylae A 16.1.1 | Beplanning en voorbereiding van inligtingsekuriteitsinsidentbestuur |

| Organisatoriese kontroles | Bylae A 5.25 | Bylae A 16.1.4 | Assessering en besluit oor inligtingsekuriteitsgebeurtenisse |

| Organisatoriese kontroles | Bylae A 5.26 | Bylae A 16.1.5 | Reaksie op inligtingsekuriteitsinsidente |

| Organisatoriese kontroles | Bylae A 5.27 | Bylae A 16.1.6 | Leer uit inligtingsekuriteitsinsidente |

| Organisatoriese kontroles | Bylae A 5.28 | Bylae A 16.1.7 | Versameling van bewyse |

| Organisatoriese kontroles | Bylae A 5.29 | Bylae A 17.1.1 Bylae A 17.1.2 Bylae A 17.1.3 | Inligtingsekuriteit tydens ontwrigting |

| Organisatoriese kontroles | Bylae A 5.30 | NUWE | IKT-gereedheid vir besigheidskontinuïteit |

| Organisatoriese kontroles | Bylae A 5.31 | Bylae A 18.1.1 Bylae A 18.1.5 | Wetlike, statutêre, regulatoriese en kontraktuele vereistes |

| Organisatoriese kontroles | Bylae A 5.32 | Bylae A 18.1.2 | Intellektuele eiendomsregte |

| Organisatoriese kontroles | Bylae A 5.33 | Bylae A 18.1.3 | Beskerming van rekords |

| Organisatoriese kontroles | Bylae A 5.34 | Bylae A 18.1.4 | Privaatheid en beskerming van PII |

| Organisatoriese kontroles | Bylae A 5.35 | Bylae A 18.2.1 | Onafhanklike oorsig van inligtingsekuriteit |

| Organisatoriese kontroles | Bylae A 5.36 | Bylae A 18.2.2 Bylae A 18.2.3 | Voldoening aan beleide, reëls en standaarde vir inligtingsekuriteit |

| Organisatoriese kontroles | Bylae A 5.37 | Bylae A 12.1.1 | Gedokumenteerde bedryfsprosedures |

ISO 27001:2022 Mensekontroles

| Bylae A Beheertipe | ISO/IEC 27001:2022 Bylae A Identifiseerder | ISO/IEC 27001:2013 Bylae A Identifiseerder | Bylae A Naam |

|---|---|---|---|

| Mense beheer | Bylae A 6.1 | Bylae A 7.1.1 | Screening |

| Mense beheer | Bylae A 6.2 | Bylae A 7.1.2 | Terme en diensvoorwaardes |

| Mense beheer | Bylae A 6.3 | Bylae A 7.2.2 | Bewusmaking, onderwys en opleiding van inligtingsekuriteit |

| Mense beheer | Bylae A 6.4 | Bylae A 7.2.3 | Dissiplinêre Proses |

| Mense beheer | Bylae A 6.5 | Bylae A 7.3.1 | Verantwoordelikhede na beëindiging of verandering van diens |

| Mense beheer | Bylae A 6.6 | Bylae A 13.2.4 | Vertroulikheid of nie-openbaarmakingsooreenkomste |

| Mense beheer | Bylae A 6.7 | Bylae A 6.2.2 | Afstand werk |

| Mense beheer | Bylae A 6.8 | Bylae A 16.1.2 Bylae A 16.1.3 | Rapportering van inligtingsekuriteitsgebeurtenisse |

ISO 27001:2022 Fisiese kontroles

| Bylae A Beheertipe | ISO/IEC 27001:2022 Bylae A Identifiseerder | ISO/IEC 27001:2013 Bylae A Identifiseerder | Bylae A Naam |

|---|---|---|---|

| Fisiese beheer | Bylae A 7.1 | Bylae A 11.1.1 | Fisiese sekuriteitsgrense |

| Fisiese beheer | Bylae A 7.2 | Bylae A 11.1.2 Bylae A 11.1.6 | Fisiese toegang |

| Fisiese beheer | Bylae A 7.3 | Bylae A 11.1.3 | Beveiliging van kantore, kamers en fasiliteite |

| Fisiese beheer | Bylae A 7.4 | NUWE | Fisiese sekuriteitsmonitering |

| Fisiese beheer | Bylae A 7.5 | Bylae A 11.1.4 | Beskerming teen fisiese en omgewingsbedreigings |

| Fisiese beheer | Bylae A 7.6 | Bylae A 11.1.5 | Werk in veilige gebiede |

| Fisiese beheer | Bylae A 7.7 | Bylae A 11.2.9 | Duidelike lessenaar en duidelike skerm |

| Fisiese beheer | Bylae A 7.8 | Bylae A 11.2.1 | Toerustingopstelling en beskerming |

| Fisiese beheer | Bylae A 7.9 | Bylae A 11.2.6 | Sekuriteit van bates buite die perseel |

| Fisiese beheer | Bylae A 7.10 | Bylae A 8.3.1 Bylae A 8.3.2 Bylae A 8.3.3 Bylae A 11.2.5 | Berging media |

| Fisiese beheer | Bylae A 7.11 | Bylae A 11.2.2 | Ondersteunende nutsprogramme |

| Fisiese beheer | Bylae A 7.12 | Bylae A 11.2.3 | Bekabeling sekuriteit |

| Fisiese beheer | Bylae A 7.13 | Bylae A 11.2.4 | Onderhoud van toerusting |

| Fisiese beheer | Bylae A 7.14 | Bylae A 11.2.7 | Veilige wegdoening of hergebruik van toerusting |

ISO 27001:2022 Tegnologiese beheermaatreëls

| Bylae A Beheertipe | ISO/IEC 27001:2022 Bylae A Identifiseerder | ISO/IEC 27001:2013 Bylae A Identifiseerder | Bylae A Naam |

|---|---|---|---|

| Tegnologiese kontroles | Bylae A 8.1 | Bylae A 6.2.1 Bylae A 11.2.8 | Gebruikerseindpunttoestelle |

| Tegnologiese kontroles | Bylae A 8.2 | Bylae A 9.2.3 | Bevoorregte toegangsregte |

| Tegnologiese kontroles | Bylae A 8.3 | Bylae A 9.4.1 | Inligtingtoegangbeperking |

| Tegnologiese kontroles | Bylae A 8.4 | Bylae A 9.4.5 | Toegang tot bronkode |

| Tegnologiese kontroles | Bylae A 8.5 | Bylae A 9.4.2 | Veilige verifikasie |

| Tegnologiese kontroles | Bylae A 8.6 | Bylae A 12.1.3 | Kapasiteitsbestuur |

| Tegnologiese kontroles | Bylae A 8.7 | Bylae A 12.2.1 | Beskerming teen wanware |

| Tegnologiese kontroles | Bylae A 8.8 | Bylae A 12.6.1 Bylae A 18.2.3 | Bestuur van Tegniese Kwesbaarhede |

| Tegnologiese kontroles | Bylae A 8.9 | NUWE | Konfigurasiebestuur |

| Tegnologiese kontroles | Bylae A 8.10 | NUWE | Inligting skrap |

| Tegnologiese kontroles | Bylae A 8.11 | NUWE | Datamaskering |

| Tegnologiese kontroles | Bylae A 8.12 | NUWE | Voorkoming van datalekkasies |

| Tegnologiese kontroles | Bylae A 8.13 | Bylae A 12.3.1 | Inligting rugsteun |

| Tegnologiese kontroles | Bylae A 8.14 | Bylae A 17.2.1 | Oortolligheid van inligtingsverwerkingsfasiliteite |

| Tegnologiese kontroles | Bylae A 8.15 | Bylae A 12.4.1 Bylae A 12.4.2 Bylae A 12.4.3 | Logging |

| Tegnologiese kontroles | Bylae A 8.16 | NUWE | Moniteringsaktiwiteite |

| Tegnologiese kontroles | Bylae A 8.17 | Bylae A 12.4.4 | Kloksynchronisasie |

| Tegnologiese kontroles | Bylae A 8.18 | Bylae A 9.4.4 | Gebruik van bevoorregte nutsprogramme |

| Tegnologiese kontroles | Bylae A 8.19 | Bylae A 12.5.1 Bylae A 12.6.2 | Installering van sagteware op bedryfstelsels |

| Tegnologiese kontroles | Bylae A 8.20 | Bylae A 13.1.1 | Netwerksekuriteit |

| Tegnologiese kontroles | Bylae A 8.21 | Bylae A 13.1.2 | Sekuriteit van netwerkdienste |

| Tegnologiese kontroles | Bylae A 8.22 | Bylae A 13.1.3 | Skeiding van netwerke |

| Tegnologiese kontroles | Bylae A 8.23 | NUWE | Webfiltrering |

| Tegnologiese kontroles | Bylae A 8.24 | Bylae A 10.1.1 Bylae A 10.1.2 | Gebruik van kriptografie |

| Tegnologiese kontroles | Bylae A 8.25 | Bylae A 14.2.1 | Veilige ontwikkelingslewensiklus |

| Tegnologiese kontroles | Bylae A 8.26 | Bylae A 14.1.2 Bylae A 14.1.3 | Toepassingsekuriteitsvereistes |

| Tegnologiese kontroles | Bylae A 8.27 | Bylae A 14.2.5 | Veilige stelselargitektuur en ingenieursbeginsels |

| Tegnologiese kontroles | Bylae A 8.28 | NUWE | Veilige kodering |

| Tegnologiese kontroles | Bylae A 8.29 | Bylae A 14.2.8 Bylae A 14.2.9 | Sekuriteitstoetsing in ontwikkeling en aanvaarding |

| Tegnologiese kontroles | Bylae A 8.30 | Bylae A 14.2.7 | Uitgekontrakteerde Ontwikkeling |

| Tegnologiese kontroles | Bylae A 8.31 | Bylae A 12.1.4 Bylae A 14.2.6 | Skeiding van ontwikkeling-, toets- en produksie-omgewings |

| Tegnologiese kontroles | Bylae A 8.32 | Bylae A 12.1.2 Bylae A 14.2.2 Bylae A 14.2.3 Bylae A 14.2.4 | Veranderings bestuur |

| Tegnologiese kontroles | Bylae A 8.33 | Bylae A 14.3.1 | Toets inligting |

| Tegnologiese kontroles | Bylae A 8.34 | Bylae A 12.7.1 | Beskerming van inligtingstelsels tydens oudittoetsing |

Waarom is aanhangsel A belangrik vir my organisasie?

Die ISO 27001-standaard is so geformuleer dat dit organisasies van alle vorms en groottes toelaat om aan die vereistes van die standaard te voldoen, terwyl hulle voldoen aan die fundamentele uitgangspunt van die implementering en handhawing van omvattende inligtingsekuriteitspraktyke.

Organisasies het verskeie opsies om voldoening aan ISO 27001 te bereik en te handhaaf, afhanklik van die aard van hul besigheid en die omvang van hul dataverwerkingsaktiwiteite.

Bylae A bied aan organisasies 'n eenvoudige stel riglyne waaruit hulle 'n goed gestruktureerde inligtingsekuriteitsplan kan saamstel wat by hul eksklusiewe kommersiële en operasionele behoeftes pas.

Bylae A dien as 'n tyd- en hulpbronbesparende hulpmiddel vir die aanvanklike sertifisering en daaropvolgende nakomingsprosesse en verskaf 'n basis vir oudits, prosesoorsig en strategiese beplanning. Dit kan gebruik word as 'n interne bestuursdokument (dws 'n risikobehandelingsplan) wat 'n formele benadering tot inligtingsekuriteit uiteensit.

Kry 'n voorsprong van 81%.

Ons het die harde werk vir jou gedoen, wat jou 'n voorsprong van 81% gee vanaf die oomblik dat jy aanmeld.

Al wat jy hoef te doen is om die spasies in te vul.

Verstaan risikobehandeling in ISO 27001 6.1.3

ISO 27001-vereiste 6.1.3 gaan oor die vestiging en instandhouding van 'n inligtingsekuriteitsrisiko-assesseringsproses wat risiko-aanvaarding en assesseringskriteria insluit.

ISO 27001 6.1.3 dien as 'n kanaal vir organisasies om te waarborg dat hul inligtingsekuriteitsrisikoprosedures, insluitend hul risikobestuuralternatiewe, voldoen aan ISO se aanbevole standaarde, in die strewe na sertifisering.

Risikobehandeling as 'n konsep

Gesertifiseerde en voldoenende organisasies hanteer risiko op verskeie maniere. Risikobestuur is nie beperk tot die genesende aksies wat nodig is om die risiko te verminder nie. By die identifisering van 'n risiko word daar van organisasies verwag om:

- Aanvaar die risiko.

- Behandel die risiko.

- Verminder die risiko.

- Dra die risiko oor.

- Vermy die risiko.

ISO 27001 6.1.3 vra organisasies om 'n risikobehandelingsplan te formuleer, insluitend aftekening deur risiko-eienaars, en breë aanvaarding van wat ISO as 'residuele risiko's' beskou.

Hierdie proses begin met die identifisering van risiko's wat verband hou met die verlies van vertroulikheid, integriteit en beskikbaarheid van inligting. Die organisasie moet dan toepaslike inligtingsekuriteit-risikobehandelingsopsies kies gebaseer op die risiko-assesseringsresultate.

Ander faktore

As 'n beheervereiste is ISO 27001 6.1.3 nie die uiteindelike gesag van risikobestuur nie. Groot organisasies integreer gereeld sekuriteitsprotokolle van ander akkreditasie-entiteite (NIST, SOC2 se Trust Service Criteria).

Organisasies moet egter voorkeur gee aan Bylae A-kontroles dwarsdeur die sertifiserings- en voldoeningsproses – ISO-ouditeure word opdrag gegee om die egtheid en relevansie van ISO-regulasies soos gewoonlik te identifiseer, as sodanig behoort dit 'n organisasie se eerste keuse te wees wanneer 'n ISO 27001- voldoen aan inligtingsekuriteitbestuurstelsel.

Besondere derdeparty publieke en private sektor datastandaarde – soos die Nasionale Gesondheidsdiens se Data Security and Protection Toolkit (DSPT) – noodsaak 'n belyning van inligtingsekuriteitstandaarde tussen organisasies en die openbare entiteite waarmee hulle in verband staan.

ISO 27001 6.1.3 laat organisasies toe om hul risikobehandelingsoperasie te koördineer met talle eksterne kriteria, wat voorsiening maak vir omvattende nakoming van enige datasekuriteitsmaatreëls wat hulle waarskynlik in die gesig staar.

Watter Bylae A-kontroles moet ek insluit?

Dit is noodsaaklik om jou onderneming se eksklusiewe inligtingsekuriteitsrisiko's te evalueer voordat 'n resolusie vasgestel word oor watter beheermaatreëls om in te stel en beheermaatreëls te kies wat sal help om identifiseerbare risiko's te onderdruk.

Benewens risikobehandeling, kan beheermaatreëls ook gekies word as gevolg van 'n korporatiewe of besigheidsvoorneme of -doelwit, 'n wettige vereiste, of in die nakoming van kontraktuele en/of regulatoriese verpligtinge.

Boonop is organisasies verplig om te illustreer waarom hulle nie sekere kontroles binne hul SOA geïntegreer het nie – bv. dit is nie nodig om kontroles in te sluit wat afstand- of hibriede werk aanspreek as dit nie 'n beleid is wat jou instelling praktiseer nie, maar 'n ouditeur sal steeds vereis om te wees met hierdie data aangebied wanneer u u sertifiserings-/nakomingstake evalueer.

Hoe ISMS.online kan help

Die ISMS.aanlyn-platform, tesame met ons ingeboude leiding en vooraf-gekonfigureerde ISMS, stel organisasies in staat om moeiteloos voldoening aan elke Bylae A-beheer te demonstreer. Ons is hier om te help of jy nuut is by ISO 27001 of vereis word om jou bestaande ISMS oor te skakel om by die 2022-weergawe van die standaard te pas.

Ons stap-vir-stap kontrolelys lei jou deur die hele proses en bied duidelike toesig oor vordering en uitstaande vereistes. Ons sagteware vergemaklik die kartering van jou organisasie se inligtingsekuriteitskontroles teen elke aspek van jou ISMS.

Bespreek vandag 'n platformdemo en ervaar self die voordele van ons oplossing.

Bespreek 'n demo