Inligtingsekuriteitsrisikobestuur verduidelik – ISO 27001

INHOUDSOPGAWE:

Risikobestuur is vandag 'n frase wat dikwels in besigheid gebruik word. Maar sonder om 'n konsekwente interpretasie te hê van wat dit beteken en hoe om dit effektief te doen, skep dit risiko op sigself!

Inligtings sekuriteit risikobestuur en cyber risikobestuur is ook afgeleide daarvan. Albei hierdie risiko-areas neem toe in belangrikheid vir organisasies, so die doel van hierdie artikel is om te help om dit tot 'n praktiese en uitvoerbare vlak te ontmystifiseer. Ons sal veral deel hoe om risikobestuur te doen vir die ISO 27001 standaard en die bereiking van voldoening vir die risiko-gefokusde deel van die Algemene Databeskermingsregulasie (EU GDPR).

Wat is inligtingsekuriteitsrisikobestuur?

Dit is nie verbasend dat dit verskillende dinge vir verskillende mense beteken nie. Voordat ek my gedagtes deel, is dit die moeite werd om vinnig terug te gaan na die basiese beginsels oor risikobestuur en van daar af te bou.

Die ISO 31000: 2018 is 'n onlangs bygewerkte weergawe van die Internasionale Standaarde Organisasie (ISO) standaard vir risikobestuur wat risiko definieer as "die effek van onsekerheid op doelwitte".

Risikobestuur gaan dus oor besluitneming en die neem van aksies om onsekere uitkomste aan te spreek, om te beheer hoe risiko's die bereiking van besigheidsdoelwitte kan beïnvloed.

Waarom risikobestuur belangrik is in inligtingsekuriteit

Inligtingsekuriteitsrisikobestuur (ISRM) is die proses om risiko's rondom die organisasie se waardevolle inligting te identifiseer, te evalueer en te hanteer. Dit spreek onsekerhede rondom daardie bates aan om te verseker dat die gewenste besigheidsuitkomste bereik word.

Daar is verskillende maniere om risiko te bestuur en ons sal sommige daarvan later in die artikel dek. Een grootte pas nie almal nie en nie alle risiko's is sleg nie ... risiko's skep ook geleenthede, maar die meeste van die tyd is dit bedreiging gefokus.

Waarom 'aangesluit' risikobestuur belangrik is

As ek jou vra om te wed (belê) op iets wat gebeur, bv. Liverpool klop Manchester United by sokker, sal jy waarskynlik 'n aantal dinge oorweeg. Verlede geskiedenis, huidige vorm, beserings, speelplek en so meer. Jy sal ook jou eie vooroordeel hê (bv. om 'n Liverpool-aanhanger en ewige optimis te wees) en aptyt om die risiko te neem (bv. hoeveel van jou salaris om op die oorwinning te wed). My siening oor die benodigde belegging en verwagte uitkoms teenoor joune kan baie verskil, hoewel ons albei na dieselfde inligting kan kyk.

Die uitdaging is nie so anders in organisasies nie, maar dit word gewoonlik deur baie meer bemoeilik mense wat betrokke is in werksinisiatiewe, elk met hul eie geskiedenis, vooroordeel, risiko-aptyt, ens. Trouens, baie mense is op hul eie manier ervaar ten opsigte van risikobestuur en het implisiet hul eie metodologie oorgetrek en waarskynlik ook hul eie gereedskap geskep. Hande omhoog as jy al ooit 'n risikoregister as deel van 'n werkprojek geskep het; het jy dit in 'n dokument of sigblad gedoen en jou eie proses in die evaluering en aksies ingesit? Ons was al daar!

Dit is 'n goeie begin vir berekende risikobestuur. Wanneer dit kom by die nakoming van regulasies soos GDPR en standaarde soos ISO 27001 vir inligtingsekuriteitbestuur, is daar spesifieke dinge om te beskryf en te demonstreer. Dit sluit in:

- Belyning van risikobestuursaksies met besigheidsdoelwitte

- 'n Konsekwente en herhaalbare metodologie om 'jou werk te wys' en te verseker dat dit toegepas kan word in lyn met die standaarde en regulasies (waarvan ons binnekort meer sal dek)

Deur dit te doen, gaan dit jou help om 'n beter besigheid te bestuur. Dit sal help om daardie onsekerhede te hanteer, aangesien jy beter ingelig sal wees oor die aksies om te neem. Goed gedoen, sal dit ook dien as 'n versekeringsmeganisme in die geval dat iets erg verkeerd geloop het en jy 'n data-oortreding oor persoonlike data gely het. Die Inligtingskommissaris (as toesighoudende owerheid vir die VK in die toepassing van GDPR-boetes) sal daardie inligtingsekuriteitsrisikobestuurproses in ag neem wanneer enige boetes of afdwingingsaksies oorweeg word.

Dus, nie net is risikobestuur belangrik nie, saamgevoegde risikobestuur wat 'n besigheidsdoelwit-gebaseerde benadering tot enige belegging of aksie volg, is van kardinale belang. En dit is vir enige tipe risiko, of dit nou kwaliteit, omgewing, gesondheid of kuber- en inligtingsekuriteit.

Laat ons dus ooreenstem met laasgenoemde onderwerpe van kuberveiligheid en inligtingsekuriteit, en kyk dan dieper na die risikobestuurmetodologie en -benadering vir ISO 27001 en Europa se Regulasie Algemene Data Protection (GDPR).

Is kuberveiligheid en inligtingsekuriteit anders?

Ja. Cyber is 'n onlangse toevoeging tot bestuurswoordeskat. Trouens, dit is net net meer as 30 jaar gelede dat die Morris-wurm as een van die vroegste kuberbedreigings beskou is.

Die hype en gevolge van swak kuberveiligheid groei egter steeds eksponensieel, aangesien die wêreld al hoe meer digitaal en elektronies is. Ernstige Georganiseerde Misdaadgroepe (OCG's) kyk verder as tradisionele misdaad om daardie kuberkwesbaarhede te ontgin.

Met massiewe boetes van persoonlike data-oortredings sowel, GDPR het ook die lat verhoog oor redes om jou hele infrastruktuur te verskerp.

Kuber sekuriteit en inligting-sekuriteit word algemeen beskou as dieselfde ding, maar dit is nie. Sonder om 'n diep teoretiese of akademiese debat te voer, gaan kuberveiligheid meer tipies oor die beskerming van inligting wat elektronies gehou word. Dit beteken dit is 'n subset van 'n breër inligtingsekuriteitsposisie, wat na die beskerming van inligting vanuit alle hoeke kyk.

Inligting sekuriteit beteken ook fisiese veiligheid (bv. slotte op deure) sowel as mense gebaseer (bv. wanneer 'n sleutelpersoon in die organisasie vertrek – of siek is – met al die kennis in hul kop. Watter stappe word geneem om daardie bate teen gebruik beskerm te hou as hulle weggaan – of om dit beskikbaar te stel as hulle siek is).

In ISO 27000, inligtingsekuriteit word gedefinieer as: "Die behoud van vertroulikheid, integriteit en beskikbaarheid van inligting.” Implisiet sluit dit kuber in. Internasionale Standaarde soos ISO 27001 en GDPR verwag ook van jou om inligtingsekuriteit in sy meer holistiese sin te oorweeg.

Cyber Essentials kyk meer spesifiek na sommige van die hoërisiko-beheerareas wat sal help om kubergebaseerde verliese te voorkom. Cyber Essentials is aanvullend tot ISO 27001 en GDPR. Dit is 'n goeie grondslag om op voort te bou vir kleiner ondernemings wat op digitale dienste afhanklik is.

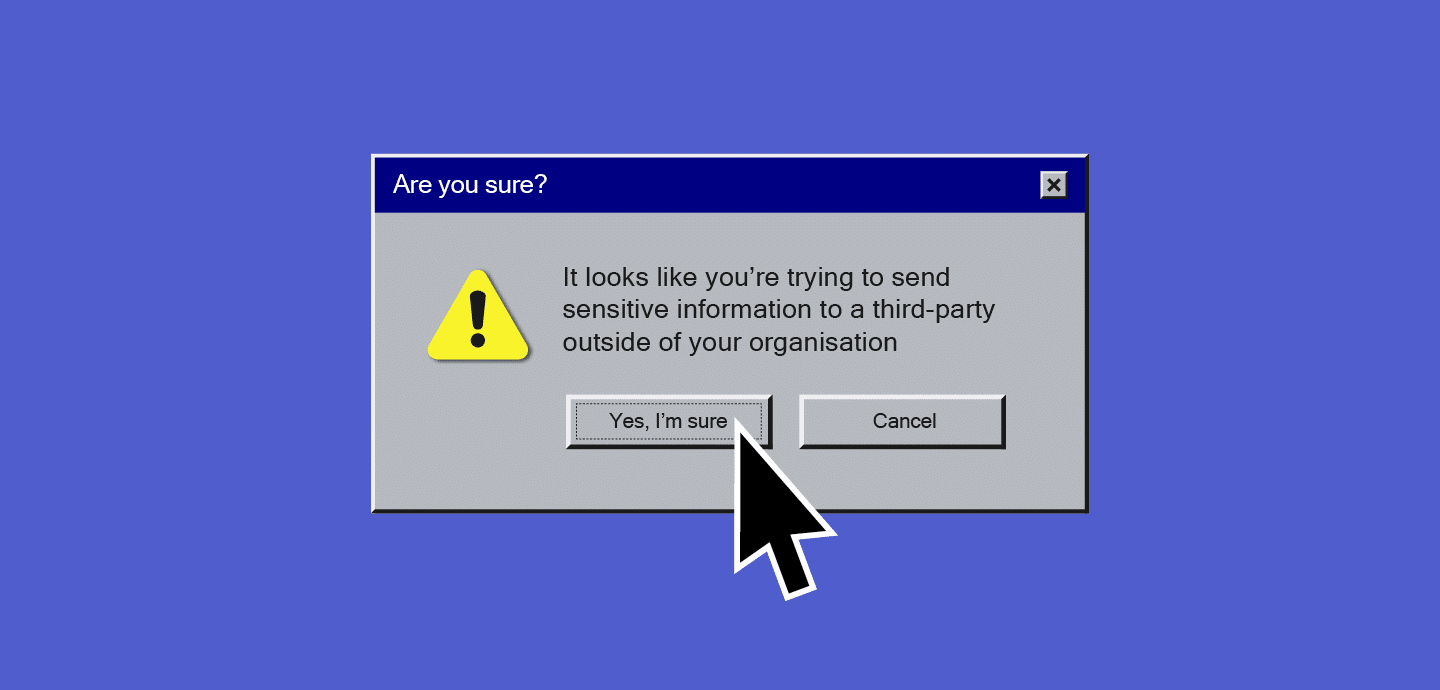

Daar word ook algemeen aanvaar dat kuberveiligheid handel oor die eksterne bedreigings wat inkom, maar kuberprobleme kan ook intern voorkom. Toegangsbeheer, fisiese beskerming moet almal daar wees vir interne sowel as eksterne bedreigingsbestuur.

Sommige mense sien IT-sekuriteit ook sinoniem met inligtingsekuriteit, maar na my mening is dit onwaarskynlik, sonder om duidelik te wees oor die groter prentjie hieronder en 'n meer strategiese, holistiese rol vir IT (of enige ander 2- of 3-letter-afdeling-akroniem).

Een van die gevare om 'slegs' oor kuberveiligheidsrisikobestuur te dink, is dat dit wel aan die mense met die IT-vaardighede oorgelaat word. Dit is dieselfde met fisiese sekuriteit wat aan die fasiliteitsbestuursafdeling oorgelaat word, of ander mensekwessies (soos in die voorbeeld hierbo oor vertrek of siekte) wat net met menslike hulpbronne (HR).

Moet my nie verkeerd verstaan nie, hulle is sleutelbelanghebbendes. Sonder 'n besigheidsgeleide saamgevoegde benadering tot inligtingsekuriteitsrisikobestuur is daar egter 'n moontlikheid om die verkeerde oplossings in plek te kry. Dit kan dan meer risiko en koste skep, veral as personeel en ketting moenie die beleide en kontroles omhels nie, of vind dit te pynlik om te volg, met veelvuldige en soms teenstrydige hoepels om deur te spring.

Wat meer belangrik is, is om die rol en omvang van jou (IT)-span te verduidelik en duidelik te wees hoe geïntegreer in die besigheidsdoelwitte hulle is (al dan nie), tesame met die invloed wat hulle op besluitneming het.

Dit is dieselfde vir ander departemente ook, ongeag die teken bo die deur. Ons sê dit dikwels dit gaan nie oor inligtingsekuriteit nie, dit gaan daaroor om veilig sake te doen; en dit maak dit almal se verantwoordelikheid. Jy het egter duidelike leierskap en aanspreeklikheid nodig om 'n kans te hê om 'n ISO 27001 sertifisering.

ISO 27001 is eintlik wonderlik om 'n organisasie te help om deur 'n gestruktureerde benadering te gaan, vanuit sy doel, kwessies, belanghebbende partye, omvang, inligting in gevaar, ens. In daardie proses sal jy identifiseer wie betrokke moet wees. Bederf – dit sal meer as net die IT-span wees en dit sal meer as net kuber dek!

Risikobestuurmetodologie

Artikel 32 van die EU Algemene Databeskermingsregulasie verklaar uitdruklik dat 'n organisasie moet risiko-evalueer deur gebruik te maak van vertroulikheid, integriteit en beskikbaarheid (CIA). Dit sluit ook netjies aan by ISO 27001, want daardie CIA-benadering word ook daar verwag. As sodanig kan jy een benadering tot inligtingsekuriteitsrisiko gebruik bestuur vir al jou inligtingbates, nie net persoonlike data nie.

-

Vertroulikheid: inligting word nie beskikbaar gestel of aan ongemagtigde individue, entiteite of prosesse bekend gemaak nie

-

Integriteit: die beveiliging van die akkuraatheid en volledigheid van inligtingsbates

-

Beskikbaarheid: om toeganklik en bruikbaar te wees op aanvraag deur 'n gemagtigde entiteit

Die CIA van inligtingsekuriteit onderlê alles anders wat jy in jou risiko-assessering en help om die stappe wat daarna geneem is, in te lig. In begin om jou metodologie te ontwikkel vir inligtingsekuriteitsrisiko bestuur, een van die probleme wat dikwels nagegaan word, is konflikte en prioriteite in die aanspreek van CIA-gebaseerde risiko.

Byvoorbeeld, wat gebeur as 'n dataskending (vertroulikheid) plaasvind? Neem jy dan jou dienste vanlyn of hou dit aan (beskikbaarheidskwessie)? As jy poog om UKAS te verkry ISO 27001 sertifisering die eksterne ouditeur sal verwag om te sien hoe jy konflikte en prioriteitsrisiko's in jou dokumentasie hanteer. Dit is 'n punt van detail wat oorweeg moet word, maar kom ons som eers al die kernareas op wat jy (kortliks maar duidelik) in jou risikometodologie sal wil dokumenteer.

Wat is die 5 stappe in 'n risikobestuursproses?

Kom ons neem aan jou doel is om te verkry ISO 27001 sertifisering, terwyl aan GDPR voldoen word. Ons sal ons inligtingsekuriteitsrisikometodologie met dit in gedagte ontwerp.

1. Risiko-identifikasie

Die eerste stap in die risikobestuursproses is om die risiko te identifiseer. Die bron van die risiko kan van 'n inligting bate, wat verband hou met 'n interne/eksterne kwessie (bv. geassosieer met 'n proses, die sakeplan, ens.) of 'n belanghebbende party/belanghebbende verwante risiko.

2. Risiko-analise

Sodra jy die risiko's ken, moet jy die waarskynlikheid en impak (LI) oorweeg om jou in staat te stel om te onderskei tussen (sê) lae waarskynlikheid en lae impak, teenoor hoërs.

3. Risiko-evaluering

Nadat u die risiko ontleed het, kan u dan beleggings prioritiseer waar dit die nodigste is, en hersiening doen gebaseer op die LI-posisionering. Jy moet dokumenteer wat elke posisie beteken sodat dit toegepas kan word deur enigiemand wat die metode volg. Ons gebruik 'n 5 x 5 roosterstelsel in ons maklik om te volg inligting sekuriteitsrisikobestuursinstrument binne ISMS.online. (Wenk: Dit sluit ook 'n risikobank met gewilde risiko's en behandelings in, wat groot hoeveelhede tyd bespaar).

Die kriteria sluit in 'n reeks van baie laag tot baie hoog vir waarskynlikheid. Dit het 'n verduideliking van wat dit beteken, bv. baie laag is geen geskiedenis van voorkoms nie en sal spesialisvaardighede en hoë investering nodig hê om te kan plaasvind. Impakkriteria wissel van baie laag met onbeduidende gevolge en koste, tot baie hoog, dit is byna seker dood van die besigheid. Jy kry die prentjie. Dit is nie moeilik nie, benodig net duidelikheid en dokumentasie; anders is my 3×4 dalk anders as joune en eindig ons terug waar ons begin het bo aan die bladsy.

4. Risiko behandeling

Behandeling van die risiko, wat ook bekend staan as 'risiko-reaksiebeplanning', moet die bewyse agter die risikobehandeling insluit.

In eenvoudige terme'risiko behandeling' kan werk wees wat jy intern doen om die risiko te beheer en te verdra, of dit kan stappe beteken wat jy neem om die risiko oor te dra (bv. na 'n verskaffer), of dit kan wees om 'n risiko heeltemal te beëindig.

ISO 27001 is ook hier wonderlik, want die Standaard gee jou ook 'n Bylae A Stel beheerdoelwitte te oorweeg in daardie behandeling, wat die ruggraat van jou sal vorm Verklaring van toepaslikheid. Die Bylae A-kontroles gee jou ook die geleentheid om 'van onder af' te kyk en te sien of dit risiko's veroorsaak waaraan jy dalk nie voorheen gedink het nie.

5. Monitor en hersien die risiko

Die eerste deel van die monitering- en hersieningstadium van die risikobestuursproses is om jou prosesse vir monitering en hersiening te beskryf. Dit kan in die volgende areas opgedeel word:

-Personeelbetrokkenheid en -bewustheid

Kry gereeld toepaslike personeel betrokke by die proses en het 'n forum om terugvoer te gee en te ontvang.

Jy moet 'n eienaar vir elke risiko hê, sodat jy dit dalk na die voorste (eerste) lyn kan delegeer volgens die algemeen erkende '3 linies van verdediging'-model.

- Bestuur resensies

Risiko-oorsigte is 'n standaard deel van daardie 9.3-agenda en jy kan dalk besluit om eerder risiko-eienaars op hierdie vlak te hê, deur operasionele werk tot by reël 1 te delegeer, maar eienaarskap te behou.

jou bestuur resensies moet ten minste jaarliks wees, (ons moedig baie meer gereelde kinders aan), maar hulle sal dalk nie lank genoeg wees om elke risiko in te boor en al die ander op daardie agenda ook te dek nie. As sodanig beveel ons ook 'n proses aan waar die risiko-eienaar getaak is om die hersiening op grond van sy roosterposisie te hersien, bv. maandelikse hersiening vir 'n baie hoë waarskynlikheid en baie hoë impakrisiko, terwyl jaarliks goed is om 'n baie lae waarskynlikheid en baie lae impak te hersien. risiko. Jy wys dan jou ouditeur dat daardie risiko-oorsigte pragmaties is, gebaseer op die impak en waarskynlikheid waarvan hulle hou.

- verbetering

Interne oudits en die gebruik van die ander meganismes in klousule 10 rondom verbetering kan ook mooi geassosieer word met die meer strategiese risiko-oorsigproses.

Risikobestuurvereistes van ISO 27001:2013/17

Daar is 2 hoofvereistes waar risikobestuur uitgedruk word: Klousule 6 Beplanning en Klousule 8 Werking.

Klousule 8 gaan bloot oor die implementering en bedryf van wat jy vir 6.1 beskryf het, so kom ons konsentreer hier op 6.1 met die wete dat jy dit in die praktyk moet uitleef (8) om 'n kans te hê om die besigheid goed te bestuur en sertifisering te verwerf.

Klousule 6.1: Aksies om risiko's en geleenthede aan te spreek

Kom ons onthou ook dat hierdie proses sakedoelwitte gelei moet word (dws skep konteks hierbo), sodat jy moet wys die inligtingsekuriteitbestuurstelsel kan:

- die beoogde uitkomste te bereik

- voorkom of verminder die ongewenste effekte

- bereik voortdurende verbetering

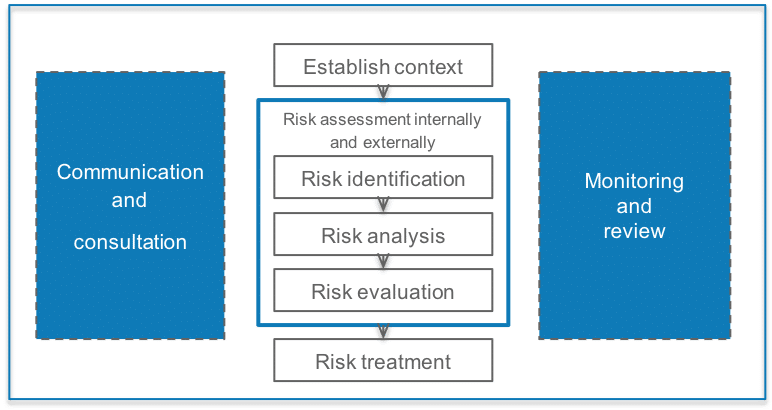

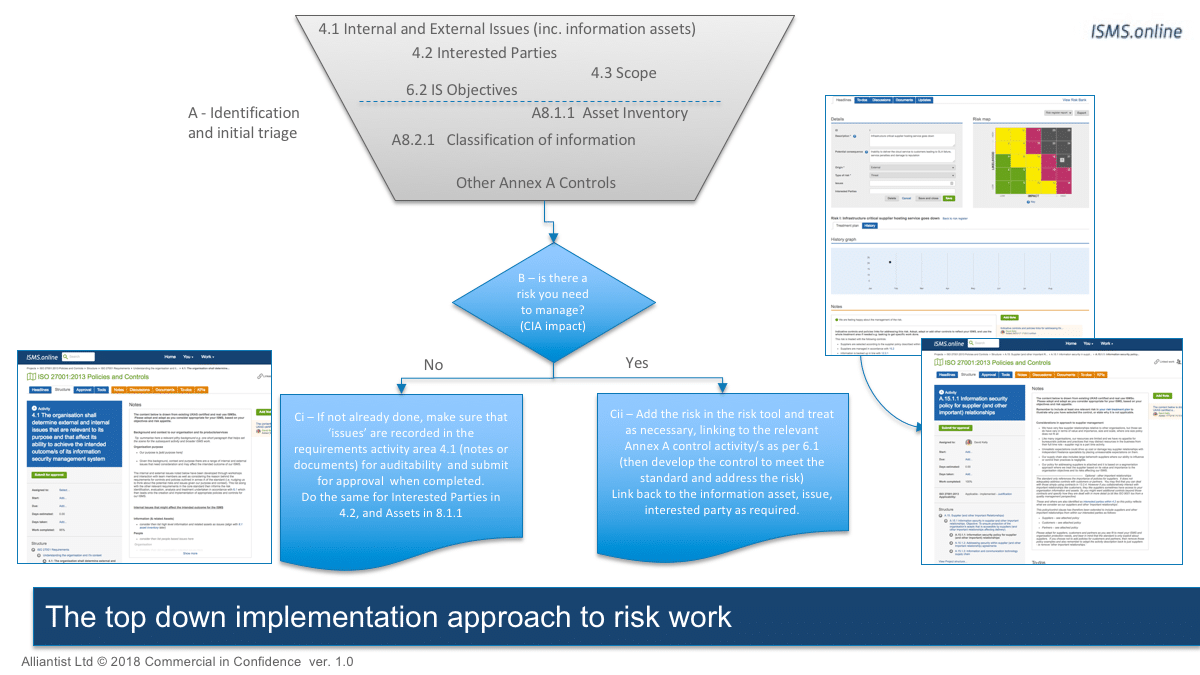

As jy 'n bo-na-onder-benadering volg, het jy vroeër in die ISO-vereistes die konteks en doel van jou organisasie met die kwessies wat dit in die gesig staar (4.1), belanghebbende partye (4.2), omvang (4.3), inligtingsbates, ens. , wat in die prent hieronder geïllustreer word (dit is 'n uittreksel uit ons ISO 27001 virtuele afrigter program binne ISMS.aanlyn. Dit is die mees logiese benadering om te volg.)

Die organisasie moet beplan hoe om die risiko's bedreigings en geleenthede aan te spreek. ISO 27001 stel ook baie belang in:

- Hoe die risiko's in die breër integreer inligtingsekuriteitbestuurstelsel

- Hoe aksies geneem word, en die evaluering van die doeltreffendheid van die aksies wat onderweg geneem word

Soos met die voorbeeld hierbo oor risikoprioritisering en konflik, is daar ook 'n bietjie meer detail. 6.1 sluit ook 'n behoefte in om risiko-aanvaardingskriteria vir die uitvoering van risiko-evaluerings te dokumenteer en hoe dit almal konsekwente, geldige en vergelykbare resultate lewer rondom die CIA van inligtingsbates in omvang.

'n Eksterne ouditeur sal verwag om 'n metodologie te sien wat al hierdie dinge goed verduidelik en het verhoogde vertroue om te sien hoe maklik die ISMS op 'n saamgevoegde wyse werk. Dit is 'n ding van skoonheid as jou inligtingsbates mooi met die risiko's skakel en dit op hul beurt weer aansluit by die beleide en kontroles wat gebruik word om dit aan te spreek!

As jy daarvan hou om hierdie gebied na te vors (en baie tyd en geld het), kan jy ook standaarde vir ISO 27005 en ISO 31000 koop om werklik diep in hierdie onderwerpe te delf …… dan weer…….

Wat jy ook al doen, maak seker dit is prakties en uitvoerbaar in ooreenstemming met jou besigheidsdoelwitte.

Moenie die hulpbronne wat dit sal bestuur, oorweldig nie (veral as hulle 'n ander dagtaak het), want dit sal nie gedoen word nie en jy sal in die moeilikheid wees.

Dit help nie om met 'n baie gesofistikeerde Monte Carlo-simulasiemetode en komplekse algoritmes vorendag te kom om risiko te bereken en 'n voltydse rol te wees as jy dit nie nodig het nie. Net so, om net 'n paar risiko's in 'n dokument te laat val sonder 'n metode vir ontleding, aksie en monitering is onwaarskynlik om jou besigheidsbesluitnemingsbehoefte te bevredig, en sal nie met 'n eksterne ouditeur was tydens sertifisering nie.

Deur dit alles lewendig te maak, sal jy waarskynlik die metodologie met eenvoudige teks en prente verduidelik. Om dan inligtingsekuriteitsrisiko operasioneel te bestuur, sal jy ook 'n hulpmiddel nodig hê om die werk gedoen te kry.

Moet jy jou eie inligtingsekuriteitsrisikobestuursinstrument bou?

Enigiemand wat met sigblaaie bekwaam is, het die vermoë om hul eie risikoregister te skep en dit is 'n gewilde keuse veral vir organisasies wat nuut is tot ISO 27001 of nie sommige van die swaargewig selfstandige risiko-instrumente kan bekostig (of regtig nie nodig het nie) op die mark.

Uitdagings met beide benaderings

Sigblaaie en dokumente sluit in:

- Word as gratis beskou en hoewel die tyd wat dit neem om aanvanklik 'n instrument te bou relatief vinnig is, is die bestuur daarvan met verloop van tyd al hoe pynliker namate die ISMS verouder

- Skakeling met inligtingsbates en kontroles/beleide wat gebruik word, is lomp, wat op sy beste na ander stelsels verwys, in die ergste geval glad nie bewys nie

- Dit is nie maklik om werk rondom die risiko te dokumenteer met sy beweging oor tyd om te sien dat beleggings werk nie (veral in een Excel-veld).

- Die opstel van take en resensies/herinneringe is nie moontlik nie, so dit beteken 'n ander taak om iewers anders te skeduleer

- Weergawebeheer is harde werk en nie maklik om vroeër geskiedenis vinnig te sien nie. Dit is 'n nagmerrie as verskeie weergawes ook plaaslik deur verskillende belanghebbendes gehou word

- Word ingewikkeld met baie risiko's en visualisering is nie altyd maklik om by die sein van die geraas uit te kom nie

- Goed vir die persoon wat dit gebou het, maar nie altyd maklik vir ander om op te bou of te gebruik nie

Kundige risikobestuursoplossings wat selfstandig sluit in:

- Kan duur wees om aan te skaf en benodig baie aanpassing of konsultasie voor gebruik

- Kan baie opleiding verg – voer 'n dier en mis soms die punt van risikobestuur vir besige professionele persone wat nie voltydse risikobestuurders is nie

- Moenie altyd skakel met die breër ISMS nie, wat beteken herbewerking of gebruik van veelvuldige stelsels - die ergste uitkoms is dat die selfstandige instrument bots met ander stelsels wat jy gekoop het - nie noodwendig by die aankooppunt nie, maar soos die toepassingverskaffers byvoeg of verander kenmerke

Hierdie gedagtes is gebaseer op ons eie ervarings en kliënte waarmee ons gewerk het in die vroeë dae van die bou ISMS.aanlyn as 'n alles op een plek ISMS. Ons dek ook die 10 kenmerke agter 'n ISMS as deel van ons sakeplan-witskrif, so as jy meer wil leer oor belegging in 'n instrument, laai dit af na hierdie skakel.

As die bou van sekuriteitsagteware nie jou kernbevoegdheid is nie en jy ernstig is oor inligtingsekuriteit risikobestuur sonder om die bank te breek om dit te bereik, bespreek dan 'n demonstrasie vir ISMS.aanlyn nou. Dit is wonderlik as jy iets alles op een plek uit die boks wil hê wat gereed is om aan te neem en vinnig te help ISO 27001 sowel as GDPR risiko bestuursnakoming.